|

ąæąŠčéąĮąĄčé ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅąĄčé čüąŠą▒ąŠą╣ čåąĄą╗čāčÄ ą░čĆą╝ąĖčÄ ąĘą░čĆą░ąČąĄąĮąĮčŗčģ ą▓ąĖčĆčāčüąŠą╝ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓, ąĮą░čģąŠą┤čÅčēąĖčģčüčÅ ą┐ąŠą┤ čāą┤ą░ą╗ąĄąĮąĮčŗą╝ ą║ąŠąĮčéčĆąŠą╗ąĄą╝ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░. ą©ąĖčĆąŠą║ąŠąĄ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĖąĄ č鹥čģąĮąŠą╗ąŠą│ąĖą╣ čłąĖčĆąŠą║ąŠą┐ąŠą╗ąŠčüąĮąŠą│ąŠ ą┤ąŠčüčéčāą┐ą░ ą┐čĆąĖą▓ąĄą╗ąŠ ą║ ąĘąĮą░čćąĖč鹥ą╗čīąĮąŠą╝čā čĆą░čüčłąĖčĆąĄąĮąĖčÄ ą▓ąŠąĘą╝ąŠąČąĮąŠčüč鹥ą╣ ą▒ąŠčéąĮąĄč鹊ą▓ ą┐ąŠ ąĘą░ą┐čāčüą║čā ą░čéą░ą║ čéąĖą┐ą░ ┬½ąŠčéą║ą░ąĘ ą▓ ąŠą▒čüą╗čāąČąĖą▓ą░ąĮąĖąĖ┬╗, ąĘą░čĆą░ąČąĄąĮąĖčÄ ą╝ąĖą╗ą╗ąĖąŠąĮąŠą▓ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓ čłą┐ąĖąŠąĮčüą║ąĖą╝ąĖ ą┐čĆąŠą│čĆą░ą╝ą╝ą░ą╝ąĖ ąĖ ą┤čĆčāą│ąĖą╝ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╝ ą║ąŠą┤ąŠą╝, čģąĖčēąĄąĮąĖčÄ ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčŗčģ ą┤ą░ąĮąĮčŗčģ, čłąĖčĆąŠą║ąŠą╝ą░čüčłčéą░ą▒ąĮąŠą╣ čĆą░čüčüčŗą╗ą║ąĄ čüą┐ą░ą╝ą░, ┬½ąĮą░ą║čĆčāčćąĖą▓ą░ąĮąĖčÄ┬╗ ą║ą╗ąĖą║ąŠą▓, čłą░ąĮčéą░ąČčā ąĖ ą▓čŗą╝ąŠą│ą░č鹥ą╗čīčüčéą▓čā. ąØą░ čüąĄą│ąŠą┤ąĮčÅčłąĮąĖą╣ ą┤ąĄąĮčī ą▒ąŠčéąĮąĄčéčŗ čÅą▓ą╗čÅčÄčéčüčÅ ąŠčüąĮąŠą▓ąĮąŠą╣ čāą│čĆąŠąĘąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ ąśąĮč鹥čĆąĮąĄč鹥. ąÉčéą░ą║čā čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄčéą░ ą╗ąĄą│ą║ąŠ ąĘą░ą║ą░ąĘą░čéčī, ąĖ čģą░ą║ąĄčĆčŗ čü ąĮąĄą▒čŗą▓ą░ą╗ąŠą╣ čüą║ąŠčĆąŠčüčéčīčÄ ąĮą░čģąŠą┤čÅčé ąĖ ąĖčüą┐ąŠą╗čīąĘčāčÄčé ąĮąŠą▓čŗąĄ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ. ąÜą░ą║ ą┐čĆą░ą▓ąĖą╗ąŠ, ąŠą┤ąĖąĮ ą▒ąŠčéąĮąĄčé čüąŠčüč鹊ąĖčé ąĖąĘ ą┤ąĄčüčÅčéą║ąŠą▓ čéčŗčüčÅčć ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓. ąæąŠčéąĮąĄčéčŗ čüą╗ąŠąČąĮąŠ ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čéčī, ą┐ąŠčüą║ąŠą╗čīą║čā ąĖčģ č鹊ą┐ąŠą╗ąŠą│ąĖčÅ ą┤ąĖąĮą░ą╝ąĖčćąĮą░ ą┐ąŠ čüą▓ąŠąĄą╣ ą┐čĆąĖčĆąŠą┤ąĄ, čćč鹊 ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąŠą▒čģąŠą┤ąĖčéčī ąĮą░ąĖą▒ąŠą╗ąĄąĄ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĮčŗąĄ čüčĆąĄą┤čüčéą▓ą░ ąĘą░čēąĖčéčŗ. ą¤ąŠą┤čĆą░ąĘą┤ąĄą╗ąĄąĮąĖčÅą╝ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą┐čĆąĖąĮąĖą╝ą░čéčī ą╝ąĄčĆčŗ ą┐ąŠ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÄ ąĘą░čĆą░ąČąĄąĮąĖčÅ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓ ąĖ ąĘą░čēąĖč鹥 ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮčŗčģ čĆąĄčüčāčĆčüąŠą▓ ąŠčé ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄč鹊ą▓. ąÆ čŹč鹊ą╝ ąŠčäąĖčåąĖą░ą╗čīąĮąŠą╝ ą┤ąŠą║čāą╝ąĄąĮč鹥 čĆą░čüčüą╝ą░čéčĆąĖą▓ą░čÄčéčüčÅ čéąĖą┐ąĖčćąĮčŗą╣ ąČąĖąĘąĮąĄąĮąĮčŗą╣ čåąĖą║ą╗ ą▒ąŠčéąĮąĄčéą░, ą▓ąĖą┤čŗ ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄč鹊ą▓, ą░ čéą░ą║ąČąĄ ąĮą░ąĖą▒ąŠą╗ąĄąĄ čŹčäč乥ą║čéąĖą▓ąĮčŗąĄ ą╝ąĄč鹊ą┤čŗ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▒ąŠčéąĮąĄč鹊ą▓ ąĖ ą▒ąŠčĆčīą▒čŗ čü ąĮąĖą╝ąĖ. ąÆ ą║ąŠąĮčåąĄ ą┤ąŠą║čāą╝ąĄąĮčéą░ čĆą░čüčüą╝ą░čéčĆąĖą▓ą░čÄčéčüčÅ čĆąĄčłąĄąĮąĖčÅ, ą┐čĆąĄą┤ą╗ą░ą│ą░ąĄą╝čŗąĄ ą║ąŠą╝ą┐ą░ąĮąĖąĄą╣ Cisco┬«.

ąÜą░ą║ čüąŠąĘą┤ą░čÄčéčüčÅ čüąĄčéąĖ ┬½ąĘąŠą╝ą▒ąĖ┬╗? ąĪąŠąĘą┤ą░ąĮąĖąĄ ą▒ąŠčéąĮąĄčéą░ ąĮą░čćąĖąĮą░ąĄčéčüčÅ čü ąĘą░ą│čĆčāąĘą║ąĖ čüą┐ąĄčåąĖą░ą╗čīąĮąŠą╣ ą┐čĆąŠą│čĆą░ą╝ą╝čŗ- ą▒ąŠčéą░ (ąĮą░ą┐čĆąĖą╝ąĄčĆ, IRCBot, SGBot ąĖą╗ąĖ AgoBot) - čüąŠ ą▓čüčéčĆąŠąĄąĮąĮčŗą╝ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╝ ą║ąŠą┤ąŠą╝ ąĮą░ ą║ąŠą╝ą┐čīčÄč鹥čĆ ąĮąĖč湥ą│ąŠ ąĮąĄ ą┐ąŠą┤ąŠąĘčĆąĄą▓ą░čÄčēąĄą│ąŠ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ, ą║ąŠč鹊čĆčŗą╣ ąŠčéą║čĆčŗą╗ ąĘą░čĆą░ąČąĄąĮąĮąŠąĄ ą▓ą╗ąŠąČąĄąĮąĖąĄ 菹╗ąĄą║čéčĆąŠąĮąĮąŠą╣ ą┐ąŠčćčéčŗ ą╗ąĖą▒ąŠ ąĘą░ą│čĆčāąĘąĖą╗ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗąĄ čäą░ą╣ą╗čŗ ąĖą╗ąĖ ą▒ąĄčüą┐ą╗ą░čéąĮąŠąĄ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠąĄ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ ąĖąĘ čäą░ą╣ą╗ąŠąŠą▒ą╝ąĄąĮąĮąŠą╣ čüąĄčéąĖ ąĖą╗ąĖ čü ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ web-čüą░ą╣čéą░.

ą¤ąŠčüą╗ąĄ čāčüčéą░ąĮąŠą▓ą║ąĖ čüą┐ąĄčåąĖą░ą╗čīąĮąŠą╣ ą┐čĆąŠą│čĆą░ą╝ą╝čŗ ąĖ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą║ąŠą┤ą░ ąĘą░čĆą░ąČąĄąĮąĮčŗą╣ ą║ąŠą╝ą┐čīčÄč鹥čĆ ą┐ąŠą┤ą║ą╗čÄčćą░ąĄčéčüčÅ ą║ čüąĄčĆą▓ąĄčĆčā, ą║ąŠč鹊čĆčŗą╣ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ ąĮą░čüčéčĆąŠąĖą╗ ą▓ ą║ą░č湥čüčéą▓ąĄ čüąĖčüč鹥ą╝čŗ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą┤ą╗čÅ ą┐ąĄčĆąĄą┤ą░čćąĖ ą║ąŠą╝ą░ąĮą┤ ą▒ąŠčéąĮąĄčéčā. ąŚą░čćą░čüčéčāčÄ ą▓ ą║ą░č湥čüčéą▓ąĄ čüąĖčüč鹥ą╝čŗ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ąĖčüą┐ąŠą╗čīąĘčāąĄčéčüčÅ ąŠą▒čēąĄą┤ąŠčüčéčāą┐ąĮčŗą╣ čüąĄčĆą▓ąĄčĆ IRC, ąŠą┤ąĮą░ą║ąŠ ą▓ąĘą╗ąŠą╝ą░ąĮąĮčŗąĄ čüąĄčĆą▓ąĄčĆčŗ čéą░ą║ąČąĄ ą╝ąŠą│čāčé ą┐ąĄčĆąĄą┤ą░ą▓ą░čéčī ą║ąŠą╝ą░ąĮą┤čŗ čü ą┐ąŠą╝ąŠčēčīčÄ ą┐čĆąŠč鹊ą║ąŠą╗ąŠą▓ HTTPS, SMTP, TCP ąĖ UDP. ąĪąĖčüč鹥ą╝čŗ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ąĮąĄ ą┐čĆąĖą▓čÅąĘčŗą▓ą░čÄčéčüčÅ ą║ ąŠą┤ąĮąŠą╝čā čāąĘą╗čā ąĖ čćą░čüč鹊 ą┐ąĄčĆąĄą╝ąĄčēą░čÄčéčüčÅ ą╝ąĄąČą┤čā čāąĘą╗ą░ą╝ąĖ ą┤ą╗čÅ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ; ąŠąĮąĖ ąĘą░ą┐čāčüą║ą░čÄčéčüčÅ ąĮą░ ą║ąŠą╝ą┐čīčÄč鹥čĆą░čģ (ą░ ą┐ąŠą┤ą║ą╗čÄč湥ąĮąĖčÅ ą║ ąĮąĖą╝ ąŠčüčāčēąĄčüčéą▓ą╗čÅčÄčéčüčÅ č湥čĆąĄąĘ ą┐čĆąŠą║čüąĖ-čüąĄčĆą▓ąĄčĆčŗ), ąĮąĄ ą┐čĆąĖąĮą░ą┤ą╗ąĄąČą░čēąĖčģ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║čā, čāą┐čĆą░ą▓ą╗čÅčÄčēąĄą╝čā čüąĄčéčīčÄ.

ąśčüą┐ąŠą╗čīąĘčāčÅ čüąĖčüč鹥ą╝čā čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ, ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ ą╝ąŠąČąĄčé ą┐ąĄčĆąĖąŠą┤ąĖč湥čüą║ąĖ ą▓ąĮąĄą┤čĆčÅčéčī ąĮąŠą▓čŗą╣ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ ą║ąŠą┤ ą▓ čāčüčéą░ąĮąŠą▓ą╗ąĄąĮąĮčāčÄ ąĮą░ ą║ąŠą╝ą┐čīčÄč鹥čĆčŗ ą▒ąŠčéąĮąĄčéą░ ą┐čĆąŠą│čĆą░ą╝ą╝čā. ąĪąĖčüč鹥ą╝ą░ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą╝ąŠąČąĄčé čéą░ą║ąČąĄ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčīčüčÅ ą┤ą╗čÅ ąĖąĘą╝ąĄąĮąĄąĮąĖčÅ ą║ąŠą┤ą░ čüą░ą╝ąŠą╣ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą╣ ą┐čĆąŠą│čĆą░ą╝ą╝čŗ, čćč鹊ą▒čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čéąĖčéčī ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ą┐ąŠčüą╗ąĄą┤ąĮąĄą╣ čü ą┐ąŠą╝ąŠčēčīčÄ čüąĖą│ąĮą░čéčāčĆ ąĖą╗ąĖ čĆąĄą░ą╗ąĖąĘą░čåąĖąĖ ąĮąŠą▓čŗčģ ą║ąŠą╝ą░ąĮą┤ ąĖ ą▓ąĄą║č鹊čĆąŠą▓ ą░čéą░ą║ąĖ.

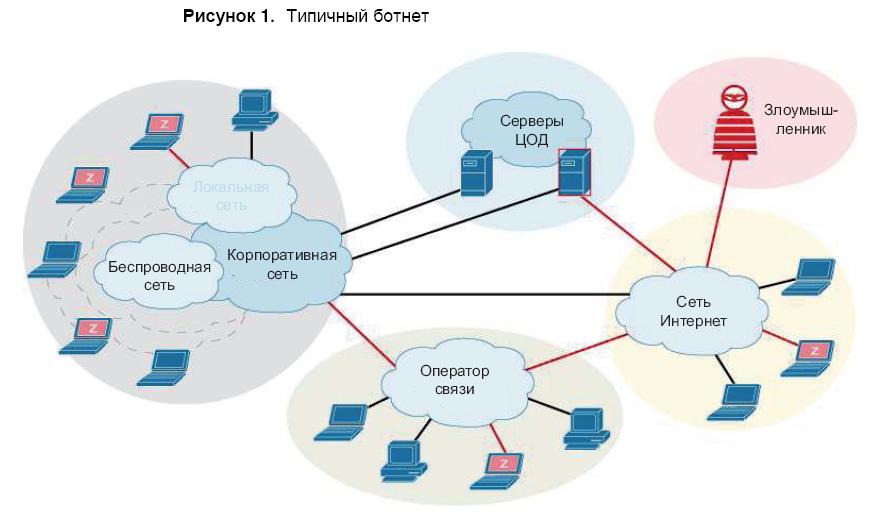

ą×ą┤ąĮą░ą║ąŠ ą┐ąĄčĆą▓ąŠąŠč湥čĆąĄą┤ąĮąŠą╣ ąĘą░ą┤ą░č湥ą╣ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░, čāą┐čĆą░ą▓ą╗čÅčÄčēąĄą│ąŠ ą▒ąŠčéąĮąĄč鹊ą╝, čÅą▓ą╗čÅąĄčéčüčÅ čĆą░čüčłąĖčĆąĄąĮąĖąĄ čüą░ą╝ąŠą│ąŠ ą▒ąŠčéąĮąĄčéą░. ąÜą░ąČą┤čŗą╣ čāąĘąĄą╗ ą▒ąŠčéąĮąĄčéą░ ą▓čŗą┐ąŠą╗ąĮčÅąĄčé ą┐ąŠąĖčüą║ ąĖ ąĘą░čĆą░ąČąĄąĮąĖąĄ čāčÅąĘą▓ąĖą╝čŗčģ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓, ą║ąŠč鹊čĆčŗąĄ ą┐ąŠą┐ąŠą╗ąĮčÅčÄčé ą▒ąŠčéąĮąĄčé ąĖ čüą░ą╝ąĖ ąĮą░čćąĖąĮą░čÄčé ą┐ąŠąĖčüą║ ą┐ąŠč鹥ąĮčåąĖą░ą╗čīąĮčŗčģ ┬½ąĮąŠą▓ąŠą▒čĆą░ąĮčåąĄą▓┬╗. ąÆčüąĄą│ąŠ ąĘą░ ąĮąĄčüą║ąŠą╗čīą║ąŠ čćą░čüąŠą▓ ą▒ąŠčéąĮąĄčé ą╝ąŠąČąĄčé ą▓čŗčĆą░čüčéąĖ ą┤ąŠ ą│ąĖą│ą░ąĮčéčüą║ąĖčģ čĆą░ąĘą╝ąĄčĆąŠą▓, ąĖąĮąŠą╣ čĆą░ąĘ ąĘą░čĆą░ąČą░čÅ ą╝ąĖą╗ą╗ąĖąŠąĮčŗ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓ ą┐ąŠ ą▓čüąĄą╝čā ą╝ąĖčĆčā. ąØą░ čĆąĖčü. 1 ą┐ąŠą║ą░ąĘą░ąĮ čéąĖą┐ąĖčćąĮčŗą╣ ą▒ąŠčéąĮąĄčé.

ąÆąŠąŠčĆčāąČąĖą▓čłąĖčüčī ą░čĆą╝ąĖąĄą╣ ąĘą░čĆą░ąČąĄąĮąĮčŗčģ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓, ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ ą┐čĆąĖčüčéčāą┐ą░ąĄčé ą║ ą┐ąĄčĆą▓ąŠą╣ ą╝ą░čüčüąĖčĆąŠą▓ą░ąĮąĮąŠą╣ ą░čéą░ą║ąĄ. ążą░ą║čéąĖč湥čüą║ąĖ, čåąĄą╗čīčÄ čŹč鹊ą╣ ą░čéą░ą║ąĖ ą╝ąŠąČąĄčé čüčéą░čéčī ą╗čÄą▒ą░čÅ ą▓čŗčćąĖčüą╗ąĖč鹥ą╗čīąĮą░čÅ čüąĖčüč鹥ą╝ą░, ą▒čāą┤čī č鹊 ą║ąŠą╝ą┐čīčÄč鹥čĆ ą╝ą░ą╗ąŠą│ąŠ ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖčÅ, ą┤ąŠą╝ą░čłąĮąĄą╣ čüąĄčéąĖ, ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą│ąŠ ąŠčäąĖčüą░ ąĖą╗ąĖ POS-č鹥čĆą╝ąĖąĮą░ą╗ čĆąŠąĘąĮąĖčćąĮąŠą│ąŠ ą╝ą░ą│ą░ąĘąĖąĮą░. ą×ą┐čĆąĄą┤ąĄą╗ąĄąĮąĖąĄ ą╝ąĄčüč鹊ą┐ąŠą╗ąŠąČąĄąĮąĖčÅ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ą░, čāą┐čĆą░ą▓ą╗čÅčÄčēąĄą│ąŠ čüąĄčéčīčÄ, čÅą▓ą╗čÅąĄčéčüčÅ čćčĆąĄąĘą▓čŗčćą░ą╣ąĮąŠ čüą╗ąŠąČąĮąŠą╣ ąĘą░ą┤ą░č湥ą╣, ą┐ąŠčüą║ąŠą╗čīą║čā, ą║ą░ą║ ą┐čĆą░ą▓ąĖą╗ąŠ, ąŠąĮ ą┐ąŠą┤ą░ąĄčé ą║ąŠą╝ą░ąĮą┤čŗ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ č湥čĆąĄąĘ ąĮąĄčüą║ąŠą╗čīą║ąŠ ąĘą░čĆą░ąČąĄąĮąĮčŗčģ ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓-ą┐ąŠčüčĆąĄą┤ąĮąĖą║ąŠą▓, čĆą░čüą┐ąŠą╗ąŠąČąĄąĮąĮčŗčģ ą▓ čĆą░ąĘą╗ąĖčćąĮčŗčģ čüąĄčéčÅčģ. ąĪąŠąĄą┤ąĖąĮąĄąĮąĖčÅ čü ą┐ąŠčüčĆąĄą┤ąĮąĖą║ą░ą╝ąĖ, ą║ą░ą║ ąĖ čüą░ą╝ą░ čüąĖčüč鹥ą╝ą░ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ, čćą░čüč鹊 ąĖąĘą╝ąĄąĮčÅčÄčéčüčÅ, čćč鹊 ą┤ąĄą╗ą░ąĄčé ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĄ čģą░ą║ąĄčĆą░ ą┐čĆą░ą║čéąĖč湥čüą║ąĖ ąĮąĄą▓ąŠąĘą╝ąŠąČąĮčŗą╝.

ąæąŠčéąĮąĄčéčŗ ą┐ąŠąĘą▓ąŠą╗čÅčÄčé čģą░ą║ąĄčĆą░ą╝ ąĘą░ą┐čāčüą║ą░čéčī čüą░ą╝čŗąĄ čĆą░ąĘąĮčŗąĄ ą░čéą░ą║ąĖ.

ąĀą░čüą┐čĆąĄą┤ąĄą╗ąĄąĮąĮčŗąĄ ą░čéą░ą║ąĖ čéąĖą┐ą░ ┬½ąŠčéą║ą░ąĘ ą▓ ąŠą▒čüą╗čāąČąĖą▓ą░ąĮąĖąĖ┬╗ (DDoS). ąśčüą┐ąŠą╗čīąĘčāčÅ čüąĄčéčī, čüąŠčüč鹊čÅčēčāčÄ ąĖąĘ ąĮąĄčüą║ąŠą╗čīą║ąĖčģ čéčŗčüčÅčć čĆą░čüčüčĆąĄą┤ąŠč鹊č湥ąĮąĮčŗčģ ą┐ąŠ ą▓čüąĄą╝čā ą╝ąĖčĆčā ąĘą░čĆą░ąČąĄąĮąĮčŗčģ čāąĘą╗ąŠą▓, ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ ą╝ąŠąČąĄčé ąĘą░ą┐čāčüčéąĖčéčī ą║čĆčāą┐ąĮąŠą╝ą░čüčłčéą░ą▒ąĮčāčÄ čüą║ąŠąŠčĆą┤ąĖąĮąĖčĆąŠą▓ą░ąĮąĮčāčÄ ą░čéą░ą║čā ą┤ą╗čÅ čüąĮąĖąČąĄąĮąĖčÅ čŹčäč乥ą║čéąĖą▓ąĮąŠčüčéąĖ čĆą░ą▒ąŠčéčŗ ąĖą╗ąĖ ą▓čŗą▓ąŠą┤ą░ ąĖąĘ čüčéčĆąŠčÅ ą┐ąŠą┐čāą╗čÅčĆąĮčŗčģ čüą░ą╣č鹊ą▓ ąĖ čüą╗čāąČą▒ ą┐čāč鹥ą╝ ą╗ą░ą▓ąĖąĮąĮąŠą╣ ą┐ąŠčüčŗą╗ą║ąĖ ą┐ą░ą║ąĄč鹊ą▓ ąĮą░ čåąĄą╗ąĄą▓čāčÄ čüąĖčüč鹥ą╝čā čü čåąĄą╗čīčÄ ąĖčüč湥čĆą┐ą░ąĮąĖčÅ čĆąĄčüčāčĆčüąŠą▓ ąĖ ą┐čĆąĄą▓čŗčłąĄąĮąĖčÅ ą┐ąŠą╗ąŠčüčŗ ą┐čĆąŠą┐čāčüą║ą░ąĮąĖčÅ ą║ą░ąĮą░ą╗ąŠą▓ čüą▓čÅąĘąĖ. ąÉčéą░ą║ąĖ čü ąŠą▒čŖąĄą╝ą░ą╝ąĖ čéčĆą░čäąĖą║ą░ ąĮąĄčüą║ąŠą╗čīą║ąŠ ą│ąĖą│ą░ą▒ąĖčé ą▓ čüąĄą║čāąĮą┤čā ąĮąĄ čÅą▓ą╗čÅčÄčéčüčÅ čĆąĄą┤ą║ąŠčüčéčīčÄ. ąØą░ąĖą▒ąŠą╗ąĄąĄ čćą░čüč鹊 ąĖčüą┐ąŠą╗čīąĘčāąĄčéčüčÅ ą╗ą░ą▓ąĖąĮąĮą░čÅ ą┐ąŠčüčŗą╗ą║ą░ ą┐ą░ą║ąĄč鹊ą▓ UDP, ICMP ąĖ TCP SYN; ą║ ą┤čĆčāą│ąĖą╝ ą░čéą░ą║ą░ą╝ ąŠčéąĮąŠčüąĖčéčüčÅ ą┐ąŠą┤ą▒ąŠčĆ ą┐ą░čĆąŠą╗čÅ ą╝ąĄč鹊ą┤ąŠą╝ ą┐ąĄčĆąĄą▒ąŠčĆą░ ąĖ ą░čéą░ą║ąĖ ąĮą░ čāčĆąŠą▓ąĮąĄ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣.

ą”ąĄą╗čÅą╝ąĖ ą░čéą░ą║ ą╝ąŠą│čāčé ą▒čŗčéčī web-čüą░ą╣čéčŗ ą║ąŠą╝ą╝ąĄčĆč湥čüą║ąĖčģ ąĖ ą│ąŠčüčāą┤ą░čĆčüčéą▓ąĄąĮąĮčŗčģ čāčćčĆąĄąČą┤ąĄąĮąĖą╣, čüą╗čāąČą▒čŗ 菹╗ąĄą║čéčĆąŠąĮąĮąŠą╣ ą┐ąŠčćčéčŗ, čüąĄčĆą▓ąĄčĆčŗ ą┤ąŠą╝ąĄąĮąĮčŗčģ ąĖą╝ąĄąĮ (DNS), čģąŠčüčéąĖąĮą│-ą┐čĆąŠą▓ą░ą╣ą┤ąĄčĆčŗ, ą║čĆąĖčéąĖč湥čüą║ąĖ ą▓ą░ąČąĮčŗąĄ 菹╗ąĄą╝ąĄąĮčéčŗ ąĖąĮčäčĆą░čüčéčĆčāą║čéčāčĆčŗ čüąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé ąĖ ą┤ą░ąČąĄ čüąĄčĆą▓ąĄčĆčŗ čĆą░ąĘčĆą░ą▒ąŠčéčćąĖą║ąŠą▓ čüčĆąĄą┤čüčéą▓ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĖ ąĘą░čēąĖčéčŗ ąŠčé čüą┐ą░ą╝ą░. ąÉčéą░ą║ąĖ ą╝ąŠą│čāčé ą▒čŗčéčī čéą░ą║ąČąĄ ąĮą░čåąĄą╗ąĄąĮčŗ ąĮą░ ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĮčŗąĄ ą┐ąŠą╗ąĖčéąĖč湥čüą║ąĖąĄ ąĖ čĆąĄą╗ąĖą│ąĖąŠąĘąĮčŗąĄ ąŠčĆą│ą░ąĮąĖąĘą░čåąĖąĖ, ą░ čéą░ą║ąČąĄ ąĮą░ ąśąĮč鹥čĆąĮąĄčé-ą║ą░ąĘąĖąĮąŠ, ą┐ąŠčĆąĮąŠą│čĆą░čäąĖč湥čüą║ąĖąĄ čüą░ą╣čéčŗ ąĖ ąĖą│čĆąŠą▓čŗąĄ ą┐ąŠčĆčéą░ą╗čŗ. ąśąĮąŠą│ą┤ą░ ąĘą░ čŹčéąĖą╝ąĖ ą░čéą░ą║ą░ą╝ąĖ čüą╗ąĄą┤čāąĄčé ą▓čŗą╝ąŠą│ą░č鹥ą╗čīčüčéą▓ąŠ.

ą¤čĆąĖą╝ąĄąĮąĄąĮąĖąĄ čłą┐ąĖąŠąĮčüą║ąĖčģ ą┐čĆąŠą│čĆą░ą╝ą╝ ąĖ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą¤ą×. ąÆčĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ ą║ąŠą┤ ąĮą░ ąĘą░čĆą░ąČąĄąĮąĮąŠą╝ ą║ąŠą╝ą┐čīčÄč鹥čĆąĄ ą▒ąĄąĘ ą▓ąĄą┤ąŠą╝ą░ ąĖ čüąŠą│ą╗ą░čüąĖčÅ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ ąŠčéčüą╗ąĄąČąĖą▓ą░ąĄčé ąĄą│ąŠ ą┤ąĄą╣čüčéą▓ąĖčÅ ąĖ ą┐ąĄčĆąĄą┤ą░ąĄčé ąŠčéč湥čéčŗ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║čā. ąśąĮč乊čĆą╝ą░čåąĖčÅ, čüąŠą┤ąĄčƹȹ░čēą░čÅčüčÅ ą▓ čŹčéąĖčģ ąŠčéč湥čéą░čģ, ąĖčüą┐ąŠą╗čīąĘčāąĄčéčüčÅ ą┤ą╗čÅ ąĮąĄą┐ąŠčüčĆąĄą┤čüčéą▓ąĄąĮąĮąŠą╣ ąĮą░ąČąĖą▓čŗ ąĖą╗ąĖ ą▓čŗą╝ąŠą│ą░č鹥ą╗čīčüčéą▓ą░. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, ąĮą░ ą║ąŠą╝ą┐čīčÄč鹥čĆ ą▒ąŠčéąĮąĄčéą░ ą╝ąŠąČąĄčé ą░ą▓č鹊ą╝ą░čéąĖč湥čüą║ąĖ čāčüčéą░ąĮą░ą▓ą╗ąĖą▓ą░čéčīčüčÅ ą┤ąŠą┐ąŠą╗ąĮąĖč鹥ą╗čīąĮąŠąĄ ą┐čĆąŠą│čĆą░ą╝ą╝ąĮąŠąĄ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖąĄ ą┤ą╗čÅ ąŠčéčüą╗ąĄąČąĖą▓ą░ąĮąĖčÅ ąĮą░ąČą░čéąĖą╣ ą║ą╗ą░ą▓ąĖčł ąĖ čüą▒ąŠčĆą░ čüą▓ąĄą┤ąĄąĮąĖą╣ ąŠą▒ čāčÅąĘą▓ąĖą╝ąŠčüčéčÅčģ čüąĖčüč鹥ą╝ ą┤ą╗čÅ ą┐ąŠčüą╗ąĄą┤čāčÄčēąĄą╣ ą┐čĆąŠą┤ą░ąČąĖ čŹč鹊ą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ čéčĆąĄčéčīąĖą╝ ą╗ąĖčåą░ą╝.

ąźąĖčēąĄąĮąĖąĄ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ. ąæąŠčéąĮąĄčéčŗ čćą░čüč鹊 ą┐čĆąĖą╝ąĄąĮčÅčÄčéčüčÅ ą┤ą╗čÅ čģąĖčēąĄąĮąĖčÅ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ, ą┤ą░ąĮąĮčŗčģ ąŠ čäąĖąĮą░ąĮčüąŠą▓ąŠą╣ ą┤ąĄčÅč鹥ą╗čīąĮąŠčüčéąĖ ąĖą╗ąĖ ą┐ą░čĆąŠą╗ąĄą╣ čü ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣ ą┤ą╗čÅ ą┐ąŠčüą╗ąĄą┤čāčÄčēąĄą╣ ą┐čĆąŠą┤ą░ąČąĖ ąĖą╗ąĖ ąĮąĄą┐ąŠčüčĆąĄą┤čüčéą▓ąĄąĮąĮąŠą╣ ąĮą░ąČąĖą▓čŗ.

ą¤čĆąĖą╝ąĄąĮąĄąĮąĖąĄ čüčĆąĄą┤čüčéą▓ ąĮą░ą▓čÅąĘčŗą▓ą░ąĮąĖčÅ čĆąĄą║ą╗ą░ą╝čŗ. ąÆčĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ ą║ąŠą┤ ąĮą░ ąĘą░čĆą░ąČąĄąĮąĮąŠą╝ ą║ąŠą╝ą┐čīčÄč鹥čĆąĄ ą╝ąŠąČąĄčé ą░ą▓č鹊ą╝ą░čéąĖč湥čüą║ąĖ ąĘą░ą│čĆčāąČą░čéčī, čāčüčéą░ąĮą░ą▓ą╗ąĖą▓ą░čéčī ąĖ ąŠč鹊ą▒čĆą░ąČą░čéčī ą▓čüą┐ą╗čŗą▓ą░čÄčēąĖąĄ ąŠą║ąĮą░ čü čĆąĄą║ą╗ą░ą╝ąŠą╣ ą▓ ąĘą░ą▓ąĖčüąĖą╝ąŠčüčéąĖ ąŠčé ą┐čĆąŠčüą╝ą░čéčĆąĖą▓ą░ąĄą╝čŗčģ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╝ čüčéčĆą░ąĮąĖčå ą▓ čüąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé ąĖą╗ąĖ čĆąĄą│čāą╗čÅčĆąĮąŠ ąŠčéą║čĆčŗą▓ą░čéčī ą▓ ą▒čĆą░čāąĘąĄčĆąĄ ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĮčŗąĄ web-čüą░ą╣čéčŗ.

ąĀą░čüčüčŗą╗ą║ą░ čüą┐ą░ą╝ą░. ąØą░ čüąĄą│ąŠą┤ąĮčÅčłąĮąĖą╣ ą┤ąĄąĮčī ą▒ąŠą╗čīčłąĖąĮčüčéą▓ąŠ ąĮąĄąČąĄą╗ą░č鹥ą╗čīąĮčŗčģ čüąŠąŠą▒čēąĄąĮąĖą╣ 菹╗ąĄą║čéčĆąŠąĮąĮąŠą╣ ą┐ąŠčćčéčŗ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮčÅąĄčéčüčÅ čü ą┐ąŠą╝ąŠčēčīčÄ ą▒ąŠčéąĮąĄč鹊ą▓. ąÆ čĆąĄąĘčāą╗čīčéą░č鹥 ąĖčüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖčÅ, ą┐čĆąŠą▓ąĄą┤ąĄąĮąĮąŠą│ąŠ ą║ąŠą╝ą┐ą░ąĮąĖąĄą╣ IronPort ą▓ ąĖčÄąĮąĄ 2006 ą│ąŠą┤ą░, ą▒čŗą╗ąŠ čāčüčéą░ąĮąŠą▓ą╗ąĄąĮąŠ, čćč鹊 80% ą▓čüąĄą│ąŠ čüą┐ą░ą╝ą░ ą▒čŗą╗ąŠ ąŠčéą┐čĆą░ą▓ą╗ąĄąĮąŠ čü ┬½ąĘąŠą╝ą▒ąĖ┬╗ - ąĮą░ 30% ą▒ąŠą╗čīčłąĄ ą┐ąŠ čüčĆą░ą▓ąĮąĄąĮąĖčÄ čü ą┐čĆąŠčłą╗čŗą╝ ą│ąŠą┤ąŠą╝. ąØą░ čüąĄą│ąŠą┤ąĮčÅčłąĮąĖą╣ ą┤ąĄąĮčī, čŹč鹊čé ą┐ąŠą║ą░ąĘą░č鹥ą╗čī ąĄčēąĄ ą▓čŗčłąĄ - ą▒ąŠą╗ąĄąĄ 95% čüą┐ą░ą╝ą░ ą▓ ąśąĮč鹥čĆąĮąĄč鹥, čĆą░čüčüčŗą╗ą░ąĄčéčüčÅ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄč鹊ą▓.

┬½ąØą░ą║čĆčāčćąĖą▓ą░ąĮąĖąĄ┬╗ ą║ą╗ąĖą║ąŠą▓. ąĪą┐ąĄčåąĖą░ą╗čīąĮčŗą╣ ą║ąŠą┤ ą╝ąŠąČąĄčé ąĖą╝ąĖčéąĖčĆąŠą▓ą░čéčī ą╗ąĄą│ąĖčéąĖą╝ąĮąŠą│ąŠ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ web-ą▒čĆą░čāąĘąĄčĆą░, ą┐ąĄčĆąĄčģąŠą┤čÅčēąĄą│ąŠ ą┐ąŠ čĆąĄą║ą╗ą░ą╝ąĮčŗą╝ ą╝ąŠą┤čāą╗čÅą╝, čĆą░ąĘą╝ąĄčēąĄąĮąĮčŗą╝ ąĮą░ web-čüą░ą╣čéą░čģ, ą║ąŠč鹊čĆčŗąĄ ą┐čĆąĖąĮą░ą┤ą╗ąĄąČą░čé ą║ čĆąĄą║ą╗ą░ą╝ąĮąŠą╣ čüąĄčéąĖ čü ąŠą┐ą╗ą░č鹊ą╣ ąĘą░ ą║ą░ąČą┤čŗą╣ ą║ą╗ąĖą║ (ąĮą░ą┐čĆąĖą╝ąĄčĆ, Google Adwords), čü čåąĄą╗čīčÄ ąĘą░čüčéą░ą▓ąĖčéčī ą┐ą╗ą░čéąĖčéčī ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĮąŠą│ąŠ čĆąĄą║ą╗ą░ą╝ąŠą┤ą░č鹥ą╗čÅ (ąĖą╗ąĖ ą┐čĆąĖą▓ą╗ąĄčćčī ąĄą│ąŠ ą║ ąŠčéą▓ąĄčéčüčéą▓ąĄąĮąĮąŠčüčéąĖ).

ążąĖčłąĖąĮą│. ąæąŠčéąĮąĄčéčŗ ą┐ąŠąĘą▓ąŠą╗čÅčÄčé ą▓čŗą┐ąŠą╗ąĮčÅčéčī ą┐ąŠąĖčüą║ čāčÅąĘą▓ąĖą╝čŗčģ čüąĄčĆą▓ąĄčĆąŠą▓, ą║ąŠč鹊čĆčŗąĄ ą╝ąŠą│čāčé ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčīčüčÅ ą┤ą╗čÅ čĆą░ąĘą╝ąĄčēąĄąĮąĖčÅ čüą░ą╣č鹊ą▓ čäąĖčłąĖąĮą│ą░, ąĖą╝ąĖčéąĖčĆčāčÄčēąĖčģ čĆąĄą░ą╗čīąĮąŠ čüčāčēąĄčüčéą▓čāčÄčēąĖąĄ čĆąĄčüčāčĆčüčŗ (ąĮą░ą┐čĆąĖą╝ąĄčĆ, PayPal ąĖą╗ąĖ web-čüą░ą╣čéčŗ ąśąĮč鹥čĆąĮąĄčé-ą▒ą░ąĮą║ąŠą▓), čü čåąĄą╗čīčÄ čģąĖčēąĄąĮąĖčÅ ą┐ą░čĆąŠą╗ąĄą╣ ąĖ ą┤čĆčāą│ąĖčģ ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčŗčģ ą┤ą░ąĮąĮčŗčģ.

ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖ ą▒ąŠčĆčīą▒ą░ čü ą▒ąŠčéąĮąĄčéą░ą╝ąĖ. ąæąŠčéąĮąĄčéčŗ ąĖčüą┐ąŠą╗čīąĘčāčÄčé ą╝ąĮąŠąČąĄčüčéą▓ąŠ ą▓ąĄą║č鹊čĆąŠą▓ ą░čéą░ą║ąĖ; ą┐čĆąĖą╝ąĄąĮąĄąĮąĖąĄ ąŠą┤ąĮąŠą╣ č鹥čģąĮąŠą╗ąŠą│ąĖąĖ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĮąĄ ą╝ąŠąČąĄčé ąŠą▒ąĄčüą┐ąĄčćąĖčéčī ąĘą░čēąĖčéčā ąŠčé ąĮąĖčģ. ąØą░ą┐čĆąĖą╝ąĄčĆ, čåąĄą╗čīčÄ DDoS-ą░čéą░ą║ąĖ čÅą▓ą╗čÅąĄčéčüčÅ ą▓čŗą▓ąŠą┤ ąĖąĘ čüčéčĆąŠčÅ čüąĄčĆą▓ąĄčĆą░. ą”ąĄą╗čīčÄ čäąĖčłąĖąĮą│ą░ - ą┐čĆąĖą▓ą╗ąĄč湥ąĮąĖąĄ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣ ąĮą░ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ web-čüą░ą╣čé, ąĘą░ą╝ą░čüą║ąĖčĆąŠą▓ą░ąĮąĮčŗą╣ ą┐ąŠą┤ čĆąĄą░ą╗čīąĮąŠ čüčāčēąĄčüčéą▓čāčÄčēąĖą╣ čĆąĄčüčāčĆčü, čćč鹊ą▒čŗ ą▓čŗą▓ąĄą┤ą░čéčī čā ąĮąĖčģ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ. ąÆčĆąĄą┤ąŠąĮąŠčüąĮąŠąĄ ą¤ą× ą╝ąŠąČąĄčé ą┐čĆąĖą╝ąĄąĮčÅčéčīčüčÅ ą▓ čüą░ą╝čŗčģ čĆą░ąĘą╗ąĖčćąĮčŗčģ čåąĄą╗čÅčģ - ąŠčé čüą▒ąŠčĆą░ ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčŗčģ ą┤ą░ąĮąĮčŗčģ ąĖ ą┐ąŠą║ą░ąĘą░ čĆąĄą║ą╗ą░ą╝čŗ ąĮą░ ąĘą░čĆą░ąČąĄąĮąĮąŠą╝ ą║ąŠą╝ą┐čīčÄč鹥čĆąĄ ą┤ąŠ čĆą░čüčüčŗą╗ą║ąĖ čü ąĮąĄą│ąŠ čüą┐ą░ą╝ą░. ąöą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ąĖ ąŠčéčĆą░ąČąĄąĮąĖčÅ ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄčéą░ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ ą┐ąŠą┤čģąŠą┤, čĆąĄą░ą╗ąĖąĘčāčÄčēąĖą╣ ą│ą╗čāą▒ąŠą║čāčÄ čŹčłąĄą╗ąŠąĮąĖčĆąŠą▓ą░ąĮąĮčāčÄ ąŠą▒ąŠčĆąŠąĮčā.

ąóčĆą░ą┤ąĖčåąĖąŠąĮąĮčŗąĄ ą╝ąĄč鹊ą┤čŗ čäąĖą╗čīčéčĆą░čåąĖąĖ ą┐ą░ą║ąĄč鹊ą▓, ą░ąĮą░ą╗ąĖąĘą░ čéčĆą░čäąĖą║ą░ ąĮą░ ąŠčüąĮąŠą▓ąĄ ąĖčüą┐ąŠą╗čīąĘčāąĄą╝čŗčģ ą┐ąŠčĆč鹊ą▓ ąĖ ą┐čĆąŠą▓ąĄčĆą║ąĖ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ čüąĖą│ąĮą░čéčāčĆ ąĮąĄ ą┐ąŠąĘą▓ąŠą╗čÅčÄčé čŹčäč乥ą║čéąĖą▓ąĮąŠ ą▒ąŠčĆąŠčéčīčüčÅ čü ą░čéą░ą║ą░ą╝ąĖ ą▒ąŠčéąĮąĄč鹊ą▓, ą║ąŠč鹊čĆčŗąĄ ą┤ąĖąĮą░ą╝ąĖčćąĮąŠ ąĖ ą▒čŗčüčéčĆąŠ ąĖąĘą╝ąĄąĮčÅčÄčé ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ ą║ąŠą┤, čüąĖčüč鹥ą╝čā čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ąĖ ąĖčüą┐ąŠą╗čīąĘčāąĄą╝čŗąĄ ą┐ąŠčĆčéčŗ (ąĖą╗ąĖ ąĖčüą┐ąŠą╗čīąĘčāčÄčé čüčéą░ąĮą┤ą░čĆčéąĮčŗąĄ ą┐ąŠčĆčéčŗ HTTP/S, čéą░ą║ąĖąĄ ą║ą░ą║ 80 ąĖ 443). ąÆ ąĮą░čüč鹊čÅčēąĄąĄ ą▓čĆąĄą╝čÅ ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▒ąŠčéąĮąĄč鹊ą▓ ą┐čĆąĖą╝ąĄąĮčÅčÄčéčüčÅ čĆą░ąĘąĮąŠąŠą▒čĆą░ąĘąĮčŗąĄ čüą▓ąŠą▒ąŠą┤ąĮąŠ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮčÅąĄą╝čŗąĄ ąĖ ą║ąŠą╝ą╝ąĄčĆč湥čüą║ąĖąĄ čüčĆąĄą┤čüčéą▓ą░. ą£ąĮąŠą│ąĖąĄ ąĖąĘ ąĮąĖčģ ą▓čŗą┐ąŠą╗ąĮčÅčÄčé ą░ąĮą░ą╗ąĖąĘ ą┤ą░ąĮąĮčŗčģ ąŠ čéčĆą░čäąĖą║ąĄ, ą┐ąĄčĆąĄą┤ą░ą▓ą░ąĄą╝čŗčģ čü ą╝ą░čĆčłčĆčāčéąĖąĘą░č鹊čĆąŠą▓ (ąĮą░ą┐čĆąĖą╝ąĄčĆ, Cisco┬® NetFlow). ąöčĆčāą│ąĖąĄ čüčĆąĄą┤čüčéą▓ą░ ąĖčüą┐ąŠą╗čīąĘčāčÄčé ą╝ąĄč鹊ą┤čŗ ą░ąĮą░ą╗ąĖąĘą░ ą┐ąŠą▓ąĄą┤ąĄąĮąĖčÅ; ąĮą░ą┐čĆąĖą╝ąĄčĆ, ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĖąĄ ą▒ą░ąĘąŠą▓čŗčģ ą┐ąŠą║ą░ąĘą░č鹥ą╗ąĄą╣ čüąĄč鹥ą▓ąŠą│ąŠ čéčĆą░čäąĖą║ą░ ą▓ ąŠą▒čŗčćąĮčŗčģ čāčüą╗ąŠą▓ąĖčÅčģ ąĖ ą▓čŗčÅą▓ą╗ąĄąĮąĖąĄ ą░ąĮąŠą╝ą░ą╗čīąĮčŗčģ ą▓čüą┐ą╗ąĄčüą║ąŠą▓ čéčĆą░čäąĖą║ą░, ą║ąŠč鹊čĆčŗąĄ ą╝ąŠą│čāčé čāą║ą░ąĘčŗą▓ą░čéčī ąĮą░ DDoS-ą░čéą░ą║čā. ąöą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▒ąŠčéąĮąĄč鹊ą▓ čéą░ą║ąČąĄ ąĖčüą┐ąŠą╗čīąĘčāčÄčéčüčÅ ą░ąĮą░ą╗ąĖąĘ ąČčāčĆąĮą░ą╗ąŠą▓ DNS-čüąĄčĆą▓ąĄčĆąŠą▓ ąĖ čüąŠąĘą┤ą░ąĮąĖąĄ čüąĖčüč鹥ą╝-ą┐čĆąĖą╝ą░ąĮąŠą║ (honeypot), ąŠą┤ąĮą░ą║ąŠ čŹčéąĖ ą╝ąĄč鹊ą┤čŗ ąĮąĄ ą▓čüąĄą│ą┤ą░ ą╝ąŠą│čāčé ą▒čŗčéčī ą╝ą░čüčłčéą░ą▒ąĖčĆąŠą▓ą░ąĮčŗ. ąÜ ąĮą░ąĖą▒ąŠą╗ąĄąĄ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĮčŗą╝ ą╝ąĄč鹊ą┤ą░ą╝ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▒ąŠčéąĮąĄč鹊ą▓ ąŠčéąĮąŠčüčÅčéčüčÅ:

ąÉąĮą░ą╗ąĖąĘ č鹥ą╗ąĄą╝ąĄčéčĆąĖąĖ. ąŁč鹊čé ą╝ąĄč鹊ą┤ ąĘą░ą║ą╗čÄčćą░ąĄčéčüčÅ ą▓ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĖ čüą▓ąŠą┤ąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ čüąĄč鹥ą▓ąŠą│ąŠ ąĖ čéčĆą░ąĮčüą┐ąŠčĆčéąĮąŠą│ąŠ čāčĆąŠą▓ąĮčÅ ąŠčé čüąĄč鹥ą▓čŗčģ čāčüčéčĆąŠą╣čüčéą▓. ąóąĄčģąĮąŠą╗ąŠą│ąĖčÅ Cisco NetFlow čćą░čüč鹊 ą┐čĆąĖą╝ąĄąĮčÅąĄčéčüčÅ ąśąĮč鹥čĆąĮąĄčé-ą┐čĆąŠą▓ą░ą╣ą┤ąĄčĆą░ą╝ąĖ ąĖ ąŠčéą┤ąĄą╗ą░ą╝ąĖ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖą╣ ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ čéčĆą░čäąĖą║ą░ DDoS-ą░čéą░ą║, ą▓čüą┐ą╗ąĄčüą║ąŠą▓ čéčĆą░čäąĖą║ą░ SMTP, čģą░čĆą░ą║č鹥čĆąĮąŠą│ąŠ ą┤ą╗čÅ ą╝ą░čüčüąŠą▓ąŠą╣ čĆą░čüčüčŗą╗ą║ąĖ čüą┐ą░ą╝ą░ ąĖ čāą┐čĆą░ą▓ą╗čÅčÄčēąĄą│ąŠ čéčĆą░čäąĖą║ą░ ą║ąŠąĮčéčĆąŠą╗ą╗ąĄčĆą░ ą▒ąŠčéąĮąĄčéą░.

ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ą░ąĮąŠą╝ą░ą╗ąĖą╣. ąĢčüą╗ąĖ ą┐ąŠą┤čģąŠą┤čŗ ąĮą░ ąŠčüąĮąŠą▓ąĄ čüąĖą│ąĮą░čéčāčĆ ąĘą░ą║ą╗čÄčćą░čÄčéčüčÅ ą▓ čüąŠą┐ąŠčüčéą░ą▓ą╗ąĄąĮąĖąĖ ą║ą░ąČą┤ąŠą╣ ą░čéą░ą║ąĖ čü ąĖą╝ąĄčÄčēąĄą╣čüčÅ ą▒ą░ąĘąŠą╣ ą┤ą░ąĮąĮčŗčģ čüąĖą│ąĮą░čéčāčĆ, č鹊 ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ą░ąĮąŠą╝ą░ą╗ąĖą╣ (ąĖą╗ąĖ ą┐ąŠą▓ąĄą┤ąĄąĮč湥čüą║ąĖąĄ ą┐ąŠą┤čģąŠą┤čŗ) ąĘą░ą║ą╗čÄčćą░ąĄčéčüčÅ ą▓ ąŠą▒čĆą░čéąĮąŠą╝: ąŠą┐ąĖčüčŗą▓ą░čÄčéčüčÅ čģą░čĆą░ą║č鹥čĆąĖčüčéąĖą║ąĖ ąŠą▒čŗčćąĮąŠą│ąŠ čéčĆą░čäąĖą║ą░, ą░ ąĘą░č鹥ą╝ ą▓čŗą┐ąŠą╗ąĮčÅąĄčéčüčÅ ą┐ąŠąĖčüą║ ąŠčéą║ą╗ąŠąĮąĄąĮąĖą╣. ą¤čĆąĖ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĖ čéą░ą║ąŠą│ąŠ ą┐ąŠą┤čģąŠą┤ą░ ąŠą▒ąĄčüą┐ąĄčćąĖą▓ą░ąĄčéčüčÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĖ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą║ą░ DDoS-ą░čéą░ą║ ąĖ ą┐ąŠą┐čŗč鹊ą║ ą╝ą░čüčüąŠą▓ąŠą│ąŠ čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÅ, ą┐čĆąĄą┤ą┐čĆąĖąĮąĖą╝ą░ąĄą╝čŗčģ ą▒ąŠčéąĮąĄč鹊ą╝. ą£ąĄč鹊ą┤ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą░ąĮąŠą╝ą░ą╗ąĖą╣ ą╝ąŠąČąĄčé čŹčäč乥ą║čéąĖą▓ąĮąŠ ą┐čĆąĖą╝ąĄąĮčÅčéčīčüčÅ ą▓ čüąĄčéąĖ, ą░ čéą░ą║ąČąĄ ąĮą░ ąŠą║ąŠąĮąĄčćąĮčŗčģ čāąĘą╗ą░čģ (čéą░ą║ąĖčģ ą║ą░ą║ čüąĄčĆą▓ąĄčĆčŗ ąĖ ą┐ąŠčĆčéą░čéąĖą▓ąĮčŗąĄ ą║ąŠą╝ą┐čīčÄč鹥čĆčŗ). ą¤čĆąĖ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĖ ąĮą░ ąŠą║ąŠąĮąĄčćąĮčŗčģ čāąĘą╗ą░čģ čŹč鹊čé ą╝ąĄč鹊ą┤ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čéčī ą┐ąŠą┤ąŠąĘčĆąĖč鹥ą╗čīąĮčŗąĄ ą┤ąĄą╣čüčéą▓ąĖčÅ ąĖ ąĮą░čĆčāčłąĄąĮąĖčÅ ą┐ąŠą╗ąĖčéąĖą║ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĖ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēą░čéčī ąĘą░čĆą░ąČąĄąĮąĖąĄ čāąĘą╗ą░.

ąÉąĮą░ą╗ąĖąĘ ąČčāčĆąĮą░ą╗ą░ čüąĄčĆą▓ąĄčĆą░ DNS. ąæąŠčéąĮąĄčéčŗ čćą░čüč鹊 ąĖčüą┐ąŠą╗čīąĘčāčÄčé ą▒ąĄčüą┐ą╗ą░čéąĮčŗąĄ čüą╗čāąČą▒čŗ DNS, čćč鹊ą▒čŗ čĆą░ąĘą╝ąĄčüčéąĖčéčī ą░ą┤čĆąĄčü ą┐ąŠą┤ą┤ąŠą╝ąĄąĮą░ čüąĄčĆą▓ąĄčĆąŠą▓ IRC, ąĘą░čģą▓ą░č湥ąĮąĮčŗčģ čāą┐čĆą░ą▓ą╗čÅčÄčēąĖą╝ ą▒ąŠčéąĮąĄč鹊ą╝ ąĘą╗ąŠčāą╝čŗčłą╗ąĄąĮąĮąĖą║ąŠą╝ ąĖ čüąŠą┤ąĄčƹȹ░čēąĖčģ čüą┐ąĄčåąĖą░ą╗čīąĮčŗąĄ ą┐čĆąŠą│čĆą░ą╝ą╝čŗ ąĖ čüąŠąŠčéą▓ąĄčéčüčéą▓čāčÄčēąĖą╣ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ ą║ąŠą┤. ąĪą▓ąŠą╣čüčéą▓ąĄąĮąĮčŗą╣ ą▒ąŠčéąĮąĄčéą░ą╝ ą║ąŠą┤ čüąŠą┤ąĄčƹȹĖčé ąČąĄčüčéą║ąŠ ąĘą░ą┤ą░ąĮąĮčŗąĄ čüčüčŗą╗ą║ąĖ ąĮą░ DNS-čüąĄčĆą▓ąĄčĆ, ą║ąŠč鹊čĆčŗąĄ ą╝ąŠą│čāčé ą▒čŗčéčī ą╗ąĄą│ą║ąŠ ąĮą░ą╣ą┤ąĄąĮčŗ ą╗čÄą▒čŗą╝ čüčĆąĄą┤čüčéą▓ąŠą╝ ą░ąĮą░ą╗ąĖąĘą░ ąČčāčĆąĮą░ą╗ą░ DNS-ąĘą░ą┐čĆąŠčüąŠą▓. ą¤čĆąĖ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖąĖ čéą░ą║ąĖčģ čüą╗čāąČą▒ ą░ą┤ą╝ąĖąĮąĖčüčéčĆą░č鹊čĆ DNS-čüąĄčĆą▓ąĄčĆą░ ą╝ąŠąČąĄčé ąĮąĄą╣čéčĆą░ą╗ąĖąĘąŠą▓ą░čéčī ą▒ąŠčéąĮąĄčé ą┐čāč鹥ą╝ ą┐ąĄčĆąĄą░ą┤čĆąĄčüą░čåąĖąĖ ą┐ąŠą┤ą┤ąŠą╝ąĄąĮąŠą▓, ąĮą░čĆčāčłą░čÄčēąĖčģ ą┤ąĄą╣čüčéą▓čāčÄčēčāčÄ ą┐ąŠą╗ąĖčéąĖą║čā, ąĮą░ ąĮąĄčüčāčēąĄčüčéą▓čāčÄčēąĖą╣ IP-ą░ą┤čĆąĄčü (čéą░ą║ ąĮą░ąĘčŗą▓ą░ąĄą╝ą░čÅ ┬½ą╝ą░čĆčłčĆčāčéąĖąĘą░čåąĖčÅ ą▓ ąĮąĖą║čāą┤ą░┬╗). ąźąŠčéčÅ ą┤ą░ąĮąĮčŗą╣ ą╝ąĄč鹊ą┤ čÅą▓ą╗čÅąĄčéčüčÅ čŹčäč乥ą║čéąĖą▓ąĮčŗą╝, ąĄą│ąŠ čüą╗ąŠąČąĮąĄąĄ ą▓čüąĄą│ąŠ ą┐čĆąĖą╝ąĄąĮčÅčéčī, ą┐ąŠčüą║ąŠą╗čīą║čā ą┤ą╗čÅ čŹč鹊ą│ąŠ čéčĆąĄą▒čāąĄčéčüčÅ čüąŠčéčĆčāą┤ąĮąĖč湥čüčéą▓ąŠ čüąŠ čüč鹊čĆąŠąĮąĮąĖą╝ąĖ čģąŠčüčéąĖąĮą│-ą┐čĆąŠą▓ą░ą╣ą┤ąĄčĆą░ą╝ąĖ ąĖ čüą╗čāąČą▒ą░ą╝ąĖ čĆąĄą│ąĖčüčéčĆą░čåąĖąĖ ą┤ąŠą╝ąĄąĮąĮčŗčģ ąĖą╝ąĄąĮ.

ąĪąĖčüč鹥ą╝ą░-ą┐čĆąĖą╝ą░ąĮą║ą░. ┬½ą¤čĆąĖą╝ą░ąĮą║ą░┬╗ - ąĘą░ą╝ą║ąĮčāčéą░čÅ, ąĘą░čēąĖčēąĄąĮąĮą░čÅ ąĖ ą║ąŠąĮčéčĆąŠą╗ąĖčĆčāąĄą╝ą░čÅ ąŠą▒ą╗ą░čüčéčī, ąĖą╝ąĖčéąĖčĆčāčÄčēą░čÅ čāčÅąĘą▓ąĖą╝čāčÄ čüąĄčéčī, čĆąĄčüčāčĆčü ąĖą╗ąĖ čüą╗čāąČą▒čā. ąĢąĄ ąŠčüąĮąŠą▓ąĮą░čÅ čåąĄą╗čī - ą┐čĆąĖą╝ą░ąĮąĖčéčī ąĖ ąŠą▒ąĮą░čĆčāąČąĖčéčī ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗąĄ ą░čéą░ą║ąĖ ąĖ ą┐ąŠą┐čŗčéą║ąĖ ą▓č鹊čƹȹĄąĮąĖčÅ. ążčāąĮą║čåąĖąŠąĮąĖčĆčāčÅ ą▒ąŠą╗čīčłąĄ ą║ą░ą║ čüąĖčüč鹥ą╝ą░ ąĮą░ą▒ą╗čÄą┤ąĄąĮąĖčÅ ąĖ čĆą░ąĮąĮąĄą│ąŠ ą┐čĆąĄą┤čāą┐čĆąĄąČą┤ąĄąĮąĖčÅ, ąŠąĮą░ čéą░ą║ąČąĄ ą╗ąŠąĘą▓ąŠą╗čÅąĄčé ąĖčüčüą╗ąĄą┤ąŠą▓ą░č鹥ą╗čÅą╝ ą▓ ąŠą▒ą╗ą░čüčéąĖ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą╗ą░čüąĮąŠčüčéąĖ ą░ąĮą░ą╗ąĖąĘąĖčĆąŠą▓ą░čéčī čĆą░ąĘą▓ąĖčéąĖąĄ čāą│čĆąŠąĘ. ąśąĘ-ąĘą░ čüą╗ąŠąČąĮąŠčüčéąĖ čāčüčéą░ąĮąŠą▓ą║ąĖ ąĖ ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠčüčéąĖ ą░ą║čéąĖą▓ąĮąŠą│ąŠ ą░ąĮą░ą╗ąĖąĘą░, ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄ ┬½ą┐čĆąĖą╝ą░ąĮąŠą║┬╗ ą▓ čüąĄčéčÅčģ ą║čĆčāą╗ąĮąŠą│ąŠ ą╝ą░čüčłčéą░ą▒ą░ ąŠą│čĆą░ąĮąĖč湥ąĮąŠ.

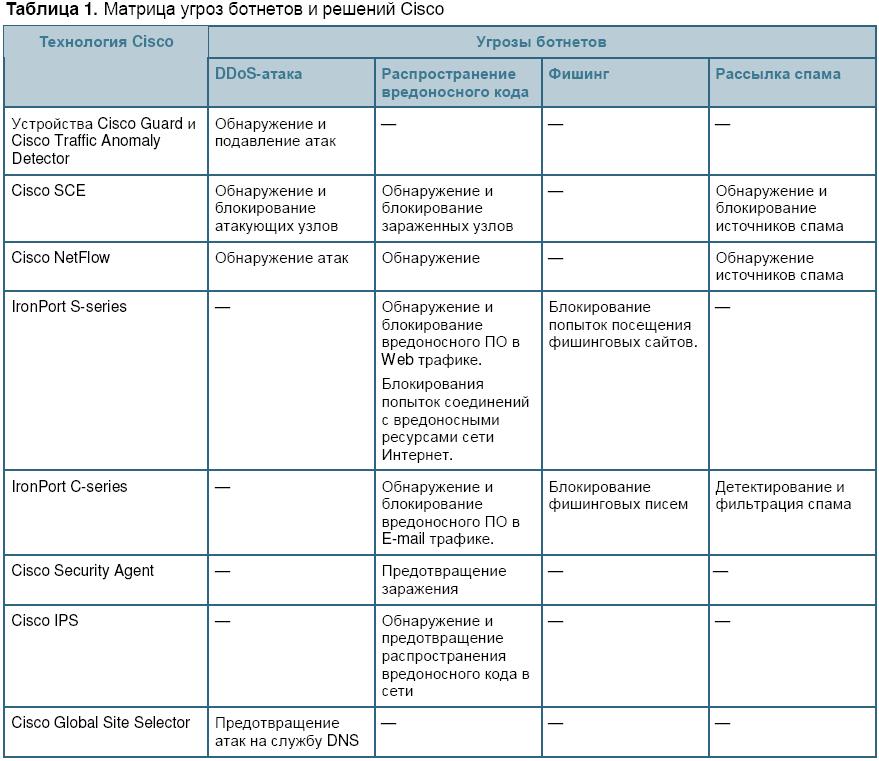

ą¤čĆąŠą┤čāą║čéčŗ ąĖ čĆąĄčłąĄąĮąĖčÅ Cisco. Cisco ą┐čĆąĄą┤ą╗ą░ą│ą░ąĄčé čłąĖčĆąŠą║ąĖą╣ ą░čüčüąŠčĆčéąĖą╝ąĄąĮčé čĆąĄčłąĄąĮąĖą╣ ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▒ąŠčéąĮąĄč鹊ą▓ ąĖ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ čüąŠąĘą┤ą░ą▓ą░ąĄą╝čŗčģ ąĖą╝ąĖ ą░čéą░ą║. ąØąĖąČąĄ ą╗čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮąŠ ąŠą╗ąĖčüą░ąĮąĖąĄ ą┤ą░ąĮąĮčŗčģ ą┐čĆąŠą┤čāą║č鹊ą▓.

ąŻčüčéčĆąŠą╣čüčéą▓ą░ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ąĖ ą┐ąŠą┤ą░ą▓ą╗ąĄąĮąĖčÅ DDoS-ą░čéą░ą║ Cisco Guard ąĖ Cisco Anomaly Detector. ąŻčüčéčĆąŠą╣čüčéą▓ą░ Cisco Guard čÅą▓ą╗čÅčÄčéčüčÅ čüą░ą╝čŗą╝ąĖ čäčāąĮą║čåąĖąŠąĮą░ą╗čīąĮčŗą╝ąĖ ąĖ ą╝ąŠčēąĮčŗą╝ąĖ ąĖąĘ čüčāčēąĄčüčéą▓čāčÄčēąĖčģ čĆąĄčłąĄąĮąĖą╣ ą┤ą╗čÅ ą┐ąŠą┤ą░ą▓ą╗ąĄąĮąĖčÅ ąĮą░ąĖą▒ąŠą╗ąĄąĄ ąŠą┐ą░čüąĮčŗčģ ąĮą░ čüąĄą│ąŠą┤ąĮčÅčłąĮąĖą╣ ą┤ąĄąĮčī čāą│čĆąŠąĘ, ąĖčüčģąŠą┤čÅčēąĖčģ ąŠčé ą▒ąŠčéąĮąĄč鹊ą▓, ą░ ąĖą╝ąĄąĮąĮąŠ DDoS-ą░čéą░ą║.

ąŻčüčéčĆąŠą╣čüčéą▓ą░ Cisco Guard ąŠčüąĮąŠą▓ą░ąĮčŗ ąĮą░ čāąĮąĖą║ą░ą╗čīąĮąŠą╣ ą░čĆčģąĖč鹥ą║čéčāčĆąĄ ą╝ąĮąŠąČąĄčüčéą▓ąĄąĮąĮąŠą╣ ą▓ąĄčĆąĖčäąĖą║ą░čåąĖąĖ ąĖ čĆą░ą▒ąŠčéą░čÄčé ą▓ č鹥čüąĮąŠą╝ ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąĖąĖ čü čüąĖčüč鹥ą╝ą░ą╝ąĖ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ DDoS-ą░čéą░ą║ Cisco Traffic Anomaly Detector. ąóą░ą║ąŠąĄ čüąŠč湥čéą░ąĮąĖąĄ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé čĆąĄą░ą╗ąĖąĘąŠą▓ą░čéčī čüą░ą╝čŗąĄ čüąŠą▓čĆąĄą╝ąĄąĮąĮčŗąĄ č鹥čģąĮąŠą╗ąŠą│ąĖąĖ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą░ąĮąŠą╝ą░ą╗ąĖą╣ ąĖ čĆą░ąĘąĮąŠąŠą▒čĆą░ąĘąĮąŠą╣ ą┐čĆąŠą▓ąĄčĆą║ąĖ ąĖčüč鹊čćąĮąĖą║ąŠą▓ ą┐ą░ą║ąĄč鹊ą▓, ą┐ąŠąĘą▓ąŠą╗čÅčÄčēąĖąĄ ą▓ čĆąĄąČąĖą╝ąĄ čĆąĄą░ą╗čīąĮąŠą│ąŠ ą▓čĆąĄą╝ąĄąĮąĖ ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čéčī ąĖ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░čéčī ąŠčéą┤ąĄą╗čīąĮčŗąĄ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗąĄ ą┐ąŠč鹊ą║ąĖ, ą┐čĆąŠą┐čāčüą║ą░čÅ ą╗ąĄą│ąĖčéąĖą╝ąĮčŗą╣ čéčĆą░čäąĖą║. ąóąĄą╝ čüą░ą╝čŗą╝, ą┤ąŠčüčéčāą┐ąĮąŠčüčéčī čüąĄčéąĖ ąĖ ąĮąĄą┐čĆąĄčĆčŗą▓ąĮąŠčüčéčī ą▒ąĖąĘąĮąĄčü-ą┐čĆąŠčåąĄčüčüąŠą▓ ąŠą▒ąĄčüą┐ąĄčćąĖą▓ą░čÄčéčüčÅ ą┤ą░ąČąĄ ą▓ąŠ ą▓čĆąĄą╝čÅ ą░čéą░ą║ąĖ.

Cisco Guard ąŠą▒čĆą░ą▒ą░čéčŗą▓ą░ąĄčé čéčĆą░čäąĖą║ čüąŠ čüą║ąŠčĆąŠčüčéčīčÄ ąĮąĄčüą║ąŠą╗čīą║ąŠ ą│ąĖą│ą░ą▒ąĖčé ą▓ čüąĄą║čāąĮą┤čā ą┤ą╗čÅ ąĘą░čēąĖčéčŗ ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ čüą▓čÅąĘąĖ ąĖ ą║čĆčāą┐ąĮčŗčģ ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖą╣ ąŠčé DDoS-ą░čéą░ą║ ą┐ąŠčüčĆąĄą┤čüčéą▓ąŠą╝ ą░ąĮą░ą╗ąĖąĘą░ ą║ą░ąČą┤ąŠą│ąŠ ą┐ąŠč鹊ą║ą░ ąĖ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ąĖ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗčģ ą┐ą░ą║ąĄč鹊ą▓.

Cisco Service Control Engine

ąĀąĄčłąĄąĮąĖąĄ Cisco Service Control Engine (Cisco SCE) ąŠą▒ą╗ą░ą┤ą░ąĄčé ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčīčÄ ą║ąŠąĮčéčĆąŠą╗čÅ čéčĆą░čäąĖą║ą░ ą░ą▒ąŠąĮąĄąĮč鹊ą▓ čüąĄčéąĖ ą©ą¤ąö. ąśčüą┐ąŠą╗čīąĘčāčÅ č鹥čģąĮąŠą╗ąŠą│ąĖąĖ ą│ą╗čāą▒ąŠą║ąŠą│ąŠ ą░ąĮą░ą╗ąĖąĘą░ ą┐ą░ą║ąĄč鹊ą▓ čü čāč湥č鹊ą╝ čüąŠčüč鹊čÅąĮąĖčÅ čüąŠąĄą┤ąĖąĮąĄąĮąĖą╣, čĆąĄčłąĄąĮąĖąĄ Cisco SCE ą▓ąŠąŠčĆčāąČą░ąĄčé ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ ą╝ąŠčēąĮčŗą╝ ąĖąĮčüčéčĆčāą╝ąĄąĮč鹊ą╝ ą▒ąŠčĆčīą▒čŗ čü čāą│čĆąŠąĘą░ą╝ąĖ, ąĖčüčģąŠą┤čÅčēąĖą╝ąĖ ąŠčé ąĘąŠą╝ą▒ąĖ-ą║ąŠą╝ą┐čīčÄč鹥čĆąŠą▓ ą▓ čüąĄčéąĖ ą©ą¤ąö. ą×ą▒ąĮą░čĆčāąČąĄąĮąĖąĄ ąĘą░čĆą░ąČąĄąĮąĮčŗčģ ą░ą▒ąŠąĮąĄąĮč鹊ą▓, ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖčéčüčÅ ąĘą░ čüč湥čé ą╝ąŠąĮąĖč鹊čĆąĖąĮą│ą░ čéčĆą░čäąĖą║ą░ ąĖ ą▓čŗčÅą▓ą╗ąĄąĮąĖčÅ ą┐čĆąĖąĘąĮą░ą║ąŠą▓ čĆą░ą▒ąŠčéčŗ ą▒ąŠčéą░, čéą░ą║ąĖčģ ą║ą░ą║ čĆą░čüčüčŗą╗ą║ą░ čüą┐ą░ą╝ą░, čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖąĄ ąĖ DDoS-ą░čéą░ą║ąĖ. ąÆčüąĄ čŹčéąĖ ą┐čĆąĖąĘąĮą░ą║ąĖ ą│ąŠą▓ąŠčĆčÅčé ąŠ ąĘą░čĆą░ąČąĄąĮąĖąĖ ą║ąŠą╝ą┐čīčÄč鹥čĆą░ ą░ą▒ąŠąĮąĄąĮčéą░ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╝ ą¤ą× ąĖ ąĄą│ąŠ ą┐čĆąĖčćą░čüčéąĮąŠčüčéąĖ ą║ ą▒ąŠčéąĮąĄčéčā. ą¤ąŠčüą╗ąĄ č鹊ą│ąŠ ą║ą░ą║ ąĘą░čĆą░ąČąĄąĮąĮčŗąĄ ą║ąŠą╝ą┐čīčÄč鹥čĆčŗ ą▓čŗčÅą▓ą╗ąĄąĮčŗ, ąŠą┐ąĄčĆą░č鹊čĆ ą©ą¤ąö ą╝ąŠąČąĄčé ą┐ąŠą╝ąĄčüčéąĖčéčī ąĖčģ ą▓ ą║ą░čĆą░ąĮčéąĖąĮ (ąŠčéą║ą░ąĘą░čéčī ą▓ ą┤ąŠčüčéčāą┐ąĄ ą▓ čüąĄčéčī), čćč鹊ą▒čŗ ąĘą░čēąĖčéąĖčéčī čüąĄčéčī, ą░ čéą░ą║ąČąĄ čāą▓ąĄą┤ąŠą╝ąĖčéčī ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗čÅ ąŠ ąĘą░čĆą░ąČąĄąĮąĖąĖ, ą┤ą╗čÅ č鹊ą│ąŠ čćč鹊ą▒čŗ ąŠąĮ ą╝ąŠą│ ą┐čĆąĖąĮčÅčéčī ą╝ąĄčĆčŗ ą┐ąŠ ąŠčćąĖčüčéą║ąĄ čüą▓ąŠąĄą│ąŠ ą║ąŠą╝ą┐čīčÄč鹥čĆą░ ąŠčé ą▓ąĖčĆčāčüąŠą▓.

Cisco IronPort. ąŻčüčéčĆąŠą╣čüčéą▓ąŠ IronPort S-series [1] ąĖą╝ąĄąĄčé ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéčī ą╝ąŠąĮąĖč鹊čĆąĖąĮą│ą░ čéčĆą░čäąĖą║ą░ ąĮą░ 4 čāčĆąŠą▓ąĮąĄ čüąŠ čüą║ąŠčĆąŠčüčéčīčÄ 1ąōą▒ąĖčé/čü, ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čÅ ąĖ ą▒ą╗ąŠą║ąĖčĆčāčÅ ą┐ąŠą┐čŗčéą║ąĖ čüąŠąĄą┤ąĖąĮąĄąĮąĖą╣ čü ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╝ąĖ čĆąĄčüčāčĆčüą░ą╝ąĖ ą▓ čüąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé. ą×čéčüą╗ąĄąČąĖą▓ą░čÅ ą░ą║čéąĖą▓ąĮąŠčüčéčī ąĮą░ ą▓čüąĄčģ 65 535 čüąĄč鹥ą▓čŗčģ ą┐ąŠčĆčéą░čģ, IronPort S-series čŹčäč乥ą║čéąĖą▓ąĮąŠ ą▒ą╗ąŠą║ąĖčĆčāąĄčé ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠąĄ ą¤ą×, ą┐čŗčéą░čÄčēąĄąĄčüčÅ ąŠą▒ąŠą╣čéąĖ ą┐ąŠčĆčé 80, ą░ čéą░ą║ąČąĄ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēą░ąĄčé ą╝ąŠčłąĄąĮąĮąĖč湥čüą║ąĖąĄ ą┤ąĄą╣čüčéą▓ąĖčÅ, čüą▓čÅąĘą░ąĮąĮčŗąĄ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą║ą╗ąĖąĄąĮč鹊ą▓ čäą░ą╣ą╗ąŠąŠą▒ą╝ąĄąĮąĮčŗčģ čüąĄč鹥ą╣ ąĖ IRC. ąŁč鹊 ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čéčī ąĘą░čĆą░ąČąĄąĮąĮčŗąĄ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╝ ą¤ą× ą║ąŠą╝ą┐čīčÄč鹥čĆčŗ, ą┐čŗčéą░čÄčēąĖąĄčüčÅ čāčüčéą░ąĮąŠą▓ąĖčéčī ąĖčüčģąŠą┤čÅčēąĖąĄ čüąŠąĄą┤ąĖąĮąĄąĮąĖčÅ čü ą║ąŠąĮčéčĆąŠą╗ą╗ąĄčĆąŠą╝ ą▒ąŠčéąĮąĄčéą░, ą┐ąĄčĆąĄą┤ą░čćąĖ ą║ąŠąĮčäąĖą┤ąĄąĮčåąĖą░ą╗čīąĮčŗčģ ą┤ą░ąĮąĮčŗčģ ąĖ ą┐čĆ.

ąöąŠą┐ąŠą╗ąĮąĖč鹥ą╗čīąĮčŗą╣ čāčĆąŠą▓ąĄąĮčī ąĘą░čēąĖčéčŗ ą┐čĆąĄą┤ąŠčüčéą░ą▓ą╗čÅąĄčéčüčÅ čäąĖą╗čīčéčĆą░ą╝ąĖ web-čĆąĄą┐čāčéą░čåąĖąĖ IronPort. ąŁčéąĖ čäąĖą╗čīčéčĆčŗ čĆą░ą▒ąŠčéą░čÄčé ąĮą░ ąŠčüąĮąŠą▓ąĄ čĆąĄą┐čāčéą░čåąĖąŠąĮąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ, ąĮą░ą║ąŠą┐ą╗ąĄąĮąĮąŠą╣ čüąĄčéčīčÄ IronPort SenderBase, čüą░ą╝ąŠą╣ ą┐ąĄčĆą▓ąŠą╣ ąĖ ą║čĆčāą┐ąĮąŠą╣ ą▓ ą╝ąĖčĆąĄ čüąĖčüč鹥ą╝ąŠą╣ ą╝ąŠąĮąĖč鹊čĆąĖąĮą│ą░ ą┐ąŠčćč鹊ą▓ąŠą│ąŠ ąĖ web-čéčĆą░čäąĖą║ą░, ą║ąŠč鹊čĆą░čÅ ąŠčüčāčēąĄčüčéą▓ą╗čÅąĄčé čüą▒ąŠčĆ ą┤ą░ąĮąĮčŗčģ ąĖąĘ ą▒ąŠą╗ąĄąĄ č湥ą╝ 100 000 čüąĄč鹥ą╣ ą┐ąŠ ą▓čüąĄą╝čā ą╝ąĖčĆčā. ą×čéčüą╗ąĄąČąĖą▓ą░čÅ ąĘąĮą░č湥ąĮąĖčÅ ą▒ąŠą╗ąĄąĄ č湥ą╝ 40 ą┐ą░čĆą░ą╝ąĄčéčĆąŠą▓, ąŠčéąĮąŠčüčÅčēąĖčģčüčÅ ą║ web-čéčĆą░čäąĖą║čā, SenderBase ą┤ąĄą╗ą░ąĄčé ąŠč湥ąĮčī č鹊čćąĮčŗąĄ ą▓čŗą▓ąŠą┤čŗ ąŠ ą║ą░ąČą┤ąŠą╝ URL-ą░ą┤čĆąĄčüąĄ. ąĢčüą╗ąĖ čüą░ą╣čé ą▓ąĮąĄąĘą░ą┐ąĮąŠ ąĮą░čćąĖąĮą░ąĄčé čĆą░čüą┐čĆąŠčüčéčĆą░ąĮčÅčéčī ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ ą║ąŠą┤ (čćč鹊 čüą▓ąĖą┤ąĄč鹥ą╗čīčüčéą▓čāąĄčé ąŠ ąĄą│ąŠ ąĘą░čĆą░ąČąĄąĮąĖąĖ), ąĄą│ąŠ čĆąĄą┐čāčéą░čåąĖčÅ čüąĮąĖąČą░ąĄčéčüčÅ, ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 č湥ą│ąŠ ąŠąĮ ą┐ąŠą┤ą▓ąĄčĆą│ą░ąĄčéčüčÅ čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÄ ą░ąĮčéąĖą▓ąĖčĆčāčüąĮąŠą╣ čüąĖčüč鹥ą╝ąŠą╣ IronPort S-series.

ą×ą▒čłąĖčĆąĮą░čÅ ąĖąĮč乊čĆą╝ą░čåąĖčÅ SenderBase ą┐ąŠąĘą▓ąŠą╗čÅąĄčé čäąĖą╗čīčéčĆą░ą╝ web-čĆąĄą┐čāčéą░čåąĖąĖ IronPort ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░čéčī ą║ą░ą║ ąĖąĘą▓ąĄčüčéąĮčŗąĄ, čéą░ą║ ąĖ ąĮąŠą▓čŗąĄ čāą│čĆąŠąĘčŗ, čćč鹊 ąŠą▒ąĄčüą┐ąĄčćąĖą▓ą░ąĄčé ą│ąŠčĆą░ąĘą┤ąŠ ą▒ąŠą╗ąĄąĄ ą▓čŗčüąŠą║čāčÄ čŹčäč乥ą║čéąĖą▓ąĮąŠčüčéčī ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗčģ ą┐čĆąŠą│čĆą░ą╝ą╝ ą┐ąŠ čüčĆą░ą▓ąĮąĄąĮąĖčÄ čü čĆąĄčłąĄąĮąĖčÅą╝ąĖ web-ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ąĮą░ ąŠčüąĮąŠą▓ąĄ čüąĖą│ąĮą░čéčāčĆ. ąŁčéąĖ ą╝ąĄč鹊ą┤čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēą░čÄčé ąĘą░ą│čĆčāąĘą║čā ą¤ą× ą▒ąŠčéą░ ąĖ ą┤čĆčāą│ąŠą│ąŠ ą▓čĆąĄą┤ąŠąĮąŠčüąĮąŠą│ąŠ ą║ąŠą┤ą░, ąĮą░ą┐čĆąĖą╝ąĄčĆ, čüčĆąĄą┤čüčéą▓ ąĮą░ą▓čÅąĘčŗą▓ą░ąĮąĖčÅ čĆąĄą║ą╗ą░ą╝čŗ, čéčĆąŠčÅąĮčüą║ąĖčģ ą┐čĆąŠą│čĆą░ą╝ą╝, ą┐čĆąŠą│čĆą░ą╝ą╝ ą┤ą╗čÅ ąŠčéčüą╗ąĄąČąĖą▓ą░ąĮąĖčÅ ąĮą░ąČą░čéąĖą╣ ą║ą╗ą░ą▓ąĖčł, čäą░ą╣ą╗ąŠą▓ cookies ą┤ą╗čÅ ąŠčéčüą╗ąĄąČąĖą▓ą░ąĮąĖčÅ ąŠčüąŠą▒ąĄąĮąĮąŠčüč鹥ą╣ ą┐čĆąŠčüą╝ąŠčéčĆą░ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╝ čüčéčĆą░ąĮąĖčå ą▓ čüąĄčéąĖ ąśąĮč鹥čĆąĮąĄčé, ą┐čĆąŠą│čĆą░ą╝ą╝ ą┤ą╗čÅ ą┐ąĄčĆąĄčģą▓ą░čéą░ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ ą▒čĆą░čāąĘąĄčĆąŠą╝ čü čåąĄą╗čīčÄ ąŠčéą║čĆčŗčéąĖčÅ ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĮčŗčģ web-čüčéčĆą░ąĮąĖčå ąĖ čüčĆąĄą┤čüčéą▓ čäąĖčłąĖąĮą│ą░.

Cisco Security Agent. Cisco Security Agent ąĘą░čēąĖčēą░ąĄčé čüąĄčĆą▓ąĄčĆčŗ, ą┐ąĄčĆčüąŠąĮą░ą╗čīąĮčŗąĄ ą║ąŠą╝ą┐čīčÄč鹥čĆčŗ ąĖ POS-č鹥čĆą╝ąĖąĮą░ą╗čŗ ąŠčé ąĮą░ąĖą▒ąŠą╗ąĄąĄ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮąĄąĮąĮčŗčģ ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄčéą░: čāčüčéą░ąĮąŠą▓ą║ąĖ ą¤ą× ą▒ąŠčéą░, čłą┐ąĖąŠąĮčüą║ąĖčģ ą┐čĆąŠą│čĆą░ą╝ą╝, ą¤ą× ą┤ą╗čÅ čüą║čĆčŗč鹊ą│ąŠ čāą┤ą░ą╗ąĄąĮąĮąŠą│ąŠ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ, ą░ čéą░ą║ąČąĄ čåąĄą╗ąĄąĮą░ą┐čĆą░ą▓ą╗ąĄąĮąĮčŗčģ ąĖ čüąŠą▓ąĄčĆčłąĄąĮąĮąŠ ąĮąŠą▓čŗčģ ą░čéą░ą║. Cisco Security Agent ąŠą▒ąĄčüą┐ąĄčćąĖą▓ą░ąĄčé ą┐čĆąĄą▓ąĄąĮčéąĖą▓ąĮčāčÄ ąĘą░čēąĖčéčā ąŠčé ąĮąĄąĖąĘą▓ąĄčüčéąĮčŗčģ ąĖ ąĮąŠą▓čŗčģ čāą│čĆąŠąĘ, ą░ čéą░ą║ąČąĄ ą╝ąŠą┤ąĖčäąĖą║ą░čåąĖą╣ ąĖąĘą▓ąĄčüčéąĮčŗčģ čāą│čĆąŠąĘ, ą▓ ą║ąŠč鹊čĆčŗčģ ąĖčüą┐ąŠą╗čīąĘčāčÄčéčüčÅ ąŠą┐čāą▒ą╗ąĖą║ąŠą▓ą░ąĮąĮčŗąĄ ąĖ ąĮąĄąŠą┐čāą▒ą╗ąĖą║ąŠą▓ą░ąĮąĮčŗąĄ čāčÅąĘą▓ąĖą╝ąŠčüčéąĖ čüąĖčüč鹥ą╝čŗ.

Cisco Security Agent ąŠą▒ąĄčüą┐ąĄčćąĖą▓ą░ąĄčé ą▓ąĖą┤ąĖą╝ąŠčüčéčī ą▓čŗą┐ąŠą╗ąĮčÅčÄčēąĖčģčüčÅ ąĮą░ čģąŠčüčéą░čģ ą┐čĆąŠčåąĄčüčüąŠą▓, ą║ąŠč鹊čĆčŗąĄ ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓čāčÄčé čü čāąĘą╗ą░ą╝ąĖ ą▓ąĮąĄ ą║ąŠčĆą┐ąŠčĆą░čéąĖą▓ąĮąŠą╣ čüąĄčéąĖ, ąĖ čüąŠąĘą┤ą░ąĄčé čüąŠąŠčéą▓ąĄčéčüčéą▓čāčÄčēąĖąĄ ąŠčéč湥čéčŗ. ą×ąĮ ą▓čŗą┐ąŠą╗ąĮčÅąĄčé ą│ą╗ąŠą▒ą░ą╗čīąĮčŗą╣ ą║ąŠčĆčĆąĄą╗čÅčåąĖąŠąĮąĮčŗą╣ ą░ąĮą░ą╗ąĖąĘ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ąŠą▒ čāą│čĆąŠąĘą░čģ ąĖ ą┤ąĖąĮą░ą╝ąĖč湥čüą║ąĖ ą┐čĆąĖąĮąĖą╝ą░ąĄčé ą╝ąĄčĆčŗ ą┐ąŠ ąŠčéčĆą░ąČąĄąĮąĖčÄ. ąÜčĆąŠą╝ąĄ č鹊ą│ąŠ, Cisco Security Agent ą╝ąŠąČąĄčé ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čéčī ą░ąĮąŠą╝ą░ą╗čīąĮčāčÄ ą░ą║čéąĖą▓ąĮąŠčüčéčī, ąĮą░ą┐čĆąĖą╝ąĄčĆ, ą╗ą░ą▓ąĖąĮąĮčāčÄ ą┐ąŠčüčŗą╗ą║čā TCP SYN ą┐ą░ą║ąĄč鹊ą▓, ąĖ ą▓ą╗ąĖčÅčéčī ąĮą░ ą┤ąĄą╣čüčéą▓čāčÄčēąĖąĄ ą▓ čüąĄčéąĖ ą┐ąŠą╗ąĖčéąĖą║ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ. ąŁč鹊 ą┤ąŠčüčéąĖą│ą░ąĄčéčüčÅ ą┐čāč鹥ą╝ ą┐ąĄčĆąĄą┤ą░čćąĖ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ąŠą▒ ą░ą│čĆąĄčüčüąĖą▓ąĮąŠą╝ ą┐ąŠą▓ąĄą┤ąĄąĮąĖąĖ čģąŠčüč鹊ą▓ (čāą║ą░ąĘčŗą▓ą░čÄčēąĄą╣ ąĮą░ č鹊, čćč鹊 ąŠąĮąĖ čÅą▓ą╗čÅčÄčéčüčÅ ąĘą░čĆą░ąČąĄąĮąĮčŗą╝ąĖ) ąĮą░ čüąĖčüč鹥ą╝čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą▓č鹊čƹȹĄąĮąĖą╣ Cisco IPS (čāčüčéą░ąĮąŠą▓ą╗ąĄąĮąĮčŗąĄ ąĮą░ ą┐čāčéąĖ ą┐čĆąŠčģąŠąČą┤ąĄąĮąĖčÅ čéčĆą░čäąĖą║ą░), čćč鹊 ą┐čĆąĖą▓ąŠą┤ąĖčé ą║ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÄ ą┤ąŠčüčéčāą┐ą░ čŹčéąĖčģ čģąŠčüč鹊ą▓ ą║ čüąĄčéąĖ. Cisco Security Agent čéą░ą║ąČąĄ ą╝ąŠąČąĄčé ą║ąŠąĮčéčĆąŠą╗ąĖčĆąŠą▓ą░čéčī ą┤ąŠčüčéčāą┐ ą║ čäą░ą╣ą╗ą░ą╝ ą║ą╗čÄč湥ą╣, ą┐čĆąĖą╗ąŠąČąĄąĮąĖčÅą╝ ąĖ čüąĄčĆą▓ąĄčĆą░ą╝, ąŠčüčāčēąĄčüčéą▓ą╗čÅąĄą╝čŗą╣ čü ąĮąĄą░ą▓č鹊čĆąĖąĘąŠą▓ą░ąĮąĮčŗčģ čģąŠčüč鹊ą▓.

ąĪąĖčüč鹥ą╝čŗ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖčÅ ą▓č鹊čƹȹĄąĮąĖą╣ Cisco. ąĪąĖčüč鹥ą╝čŗ Cisco IPS ąĖčüą┐ąŠą╗čīąĘčāčÄčé ą░ą╗ą│ąŠčĆąĖčéą╝čŗ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą░ąĮąŠą╝ą░ą╗ąĖą╣ ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ąĖ ą▒ą╗ąŠą║ąĖčĆąŠą▓ą░ąĮąĖčÅ ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄč鹊ą▓. ąÆ ąŠčüąĮąŠą▓ąĄ čŹčéąĖčģ ą░ą╗ą│ąŠčĆąĖčéą╝ąŠą▓ ą╗ąĄąČąĖčé ą┐čĆąĄą┤ą┐ąŠą╗ąŠąČąĄąĮąĖąĄ ąŠ č鹊ą╝, čćč鹊 ą▒čŗčüčéčĆąŠ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮčÅčÄčēąĖąĄčüčÅ ąśąĮč鹥čĆąĮąĄčé-č湥čĆą▓ąĖ ąĖ ą┐čĆąĄą┤ą┐čĆąĖąĮąĖą╝ą░ąĄą╝čŗąĄ ą▒ąŠčéąĮąĄčéą░ą╝ąĖ ą┐ąŠą┐čŗčéą║ąĖ čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÅ ą┐čĆąĖą▓ąĄą┤čāčé ą║ ąĖąĘą╝ąĄąĮąĄąĮąĖčÄ ąŠą▒čēąĄą┐čĆąĖąĮčÅčéčŗčģ čłą░ą▒ą╗ąŠąĮąŠą▓ čéčĆą░čäąĖą║ą░ ą▓ čüąĄčéąĖ (ąĮą░ą┐čĆąĖą╝ąĄčĆ, ą▓ čĆąĄąĘčāą╗čīčéą░č鹥 ą┐ąŠąĖčüą║ą░ ą┤ąŠą┐ąŠą╗ąĮąĖč鹥ą╗čīąĮčŗčģ čāčÅąĘą▓ąĖą╝čŗčģ čģąŠčüč鹊ą▓). ąöą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą░ąĮąŠą╝ą░ą╗ąĖą╣ Cisco IPS ąĖčüą┐ąŠą╗čīąĘčāąĄčé ą┤ą▓ą░ čĆąĄąČąĖą╝ą░: ąŠą▒čāč湥ąĮąĖčÅ ąĖ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ. ąÆ čĆąĄąČąĖą╝ąĄ ąŠą▒čāč湥ąĮąĖčÅ Cisco IPS ąĖčüčüą╗ąĄą┤čāąĄčé ąŠą▒čŗčćąĮąŠąĄ ą┐ąŠą▓ąĄą┤ąĄąĮąĖąĄ ą▓ą░čłąĄą╣ čüąĄčéąĖ ąĖ čüąŠąĘą┤ą░ąĄčé ąĮą░ą▒ąŠčĆ ą┐čĆąŠčäąĖą╗ąĄą╣ ą┤ą╗čÅ ą║ą░ąČą┤ąŠą╣ čüąĄč鹥ą▓ąŠą╣ čüą╗čāąČą▒čŗ ąĮą░ ą│ąĖčüč鹊ą│čĆą░ą╝ą╝ąĄ. ąÆ čĆąĄąČąĖą╝ąĄ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ Cisco IPS ą▓čŗčÅą▓ą╗čÅąĄčé ąŠčéą║ą╗ąŠąĮąĄąĮąĖčÅ ąŠčé ąŠą▒čŗčćąĮčŗčģ ą┐čĆąŠčäąĖą╗ąĄą╣ ą┐ąŠą▓ąĄą┤ąĄąĮąĖčÅ ąĖ ąŠčéą╝ąĄčćą░čÄčé čüąŠąŠčéą▓ąĄčéčüčéą▓čāčÄčēčāčÄ ą░ą║čéąĖą▓ąĮąŠčüčéčī. ąĪąĄąĮčüąŠčĆčŗ ą║ąŠąĮčéčĆąŠą╗ąĖčĆčāčÄčé čéą░ą║ąĖąĄ čüąŠą▒čŗčéąĖčÅ, ą║ą░ą║:

ŌĆó ąŠčéčüčāčéčüčéą▓ąĖąĄ ąŠčéą▓ąĄčéą░ SYN-ACK ąĮą░ ąĘą░ą┐čĆąŠčü TCP SYN;

ŌĆó ąŠčéčüčāčéčüčéą▓ąĖąĄ ąŠčéą▓ąĄčéą░ ą▓ ą▓ąĖą┤ąĄ UDP-ą┐ą░ą║ąĄč鹊ą▓ ąĮą░ ąŠčéą┐čĆą░ą▓ą╗ąĄąĮąĮčŗąĄ UDP-ą┐ą░ą║ąĄčéčŗ;

ŌĆó ąŠčéčüčāčéčüčéą▓ąĖąĄ ąŠčéą▓ąĄč鹊ą▓ ąĮą░ ICMP-ąĘą░ą┐čĆąŠčüčŗ ąĖą╗ąĖ ąĘą░ą┐čĆąŠčüčŗ, ą┐ąĄčĆąĄą┤ą░ąĮąĮčŗąĄ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą┤čĆčāą│ąĖčģ ą┐čĆąŠč鹊ą║ąŠą╗ąŠą▓.

ąĪąĖčüč鹥ą╝čŗ Cisco IPS ąŠčéą╗ąĖčćą░čÄčé čüąŠą▒čŗčéąĖčÅ, ą▓čŗąĘą▓ą░ąĮąĮčŗąĄ čüą▒ąŠąĄą╝ čüąŠąĄą┤ąĖąĮąĄąĮąĖą╣, ąŠčé ą┐ąŠą┐čŗč鹊ą║ čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÅ, ą▓čŗčÅą▓ą╗čÅčÄčé ąŠčéą║ą╗ąŠąĮąĄąĮąĖčÅ, ą░ ąĘą░č鹥ą╝ ąĮą░ ąŠčüąĮąŠą▓ąĄ ąĖą╝ąĄčÄčēąĖčģčüčÅ čłą░ą▒ą╗ąŠąĮąŠą▓ ą║ą╗ą░čüčüąĖčäąĖčåąĖčĆčāčÄčé ą░ąĮąŠą╝ą░ą╗čīąĮčāčÄ ą░ą║čéąĖą▓ąĮąŠčüčéčī ą║ą░ą║ ą┐ąŠą▓ąĄą┤ąĄąĮąĖąĄ ąśąĮč鹥čĆąĮąĄčé-č湥čĆą▓čÅ ąĖą╗ąĖ ą┐čĆąŠą│čĆą░ą╝ą╝čŗ ą┤ą╗čÅ ą┐ąŠąĖčüą║ą░ čāčÅąĘą▓ąĖą╝čŗčģ čģąŠčüč鹊ą▓. ą¤ąŠčüą╗ąĄ čŹč鹊ą│ąŠ Cisco IPS ą▓čŗčĆą░ą▒ą░čéčŗą▓ą░ąĄčé ąŠčéą▓ąĄčéąĮčŗąĄ ą┤ąĄą╣čüčéą▓ąĖčÅ, ąĮą░ą┐čĆąĖą╝ąĄčĆ, "ąæą╗ąŠą║ąĖčĆąŠą▓ą░čéčī ą░čéą░ą║čāčÄčēąĄą│ąŠ" ąĖą╗ąĖ "ą¤ąŠą┤ą░čéčī čüąĖą│ąĮą░ą╗ čéčĆąĄą▓ąŠą│ąĖ┬╗. ąöą░ąĮąĮčŗą╣ ą┐ąŠą▓ąĄą┤ąĄąĮč湥čüą║ąĖą╣ ą┐ąŠą┤čģąŠą┤ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ą╝ą│ąĮąŠą▓ąĄąĮąĮąŠ ąŠą▒ąĮą░čĆčāąČąĖą▓ą░čéčī ą▒čŗčüčéčĆąŠ čĆą░čüą┐čĆąŠčüčéčĆą░ąĮčÅčÄčēąĖčģčüčÅ ąśąĮč鹥čĆąĮąĄčé-č湥čĆą▓ąĄą╣ ą┤ą░ąČąĄ ą▒ąĄąĘ ąĮą░ą╗ąĖčćąĖčÅ ą┐ąŠčüą╗ąĄą┤ąĮąĄą│ąŠ ąĮą░ą▒ąŠčĆą░ čüąĖą│ąĮą░čéčāčĆ. ą¤čĆąĖą╝ąĄąĮąĄąĮąĖąĄ čüąĖčüč鹥ą╝ Cisco IPS ą▓ čüąŠč湥čéą░ąĮąĖąĖ čü Cisco Security Agent ą┐ąŠąĘą▓ąŠą╗čÅąĄčé ą┐ąŠą╗čāčćąĖčéčī ąĄčēąĄ ą▒ąŠą╗ąĄąĄ ą╝ąŠčēąĮąŠąĄ čĆąĄčłąĄąĮąĖąĄ ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ąĖ ąŠčéčĆą░ąČąĄąĮąĖčÅ čüąŠą▓ąĄčĆčłąĄąĮąĮąŠ ąĮąŠą▓čŗčģ ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄč鹊ą▓.

Cisco NetFlow. Cisco NetFlow - čŹč鹊 ą╗čāčćčłą░čÅ ąĖąĘ ą┐čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮąĮčŗčģ ą▓ ąŠčéčĆą░čüą╗ąĖ čĆąĄą░ą╗ąĖąĘą░čåąĖčÅ Flow-ą┐čĆąŠč鹊ą║ąŠą╗ąŠą▓ čü čäčāąĮą║čåąĖąĄą╣ č鹥ą╗ąĄą╝ąĄčéčĆąĖąĖ, ą┐ąŠąĘą▓ąŠą╗čÅčÄčēąĄą╣ ą┐ąŠą╗čāčćą░čéčī ą┤ą░ąĮąĮčŗąĄ ąŠ čĆą░ą▒ąŠč鹥 ą╝ą░čĆčłčĆčāčéąĖąĘą░č鹊čĆąŠą▓ ą┐ąŠą┤ čāą┐čĆą░ą▓ą╗ąĄąĮąĖąĄą╝ Cisco IOS┬«. ąæą╗ą░ą│ąŠą┤ą░čĆčÅ čüą▓ąŠąĄą╣ ą╝ą░čüčłčéą░ą▒ąĖčĆčāąĄą╝ąŠčüčéąĖ ąĖ ą▓ąŠąĘą╝ąŠąČąĮąŠčüčéąĖ ą┐čĆąĄą┤ąŠčüčéą░ą▓ą╗ąĄąĮąĖčÅ ąŠčéč湥č鹊ą▓ ąŠ čéčĆą░čäąĖą║ąĄ ą▓ čüąĄčéčÅčģ ą╗čÄą▒čŗčģ čĆą░ąĘą╝ąĄčĆąŠą▓ č鹥čģąĮąŠą╗ąŠą│ąĖčÅ Cisco NetFlow čüčéą░ą╗ą░ čüčéą░ąĮą┤ą░čĆčéąĮčŗą╝ ą╝ąĄč鹊ą┤ąŠą╝ ą┐ąŠą╗čāč湥ąĮąĖčÅ ą┐ąŠą╗ąĄąĘąĮąŠą╣ ąĖąĮč乊čĆą╝ą░čåąĖąĖ ą┤ą╗čÅ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ čéčĆą░čäąĖą║ąŠą╝ ąĖ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ čüąĄčéčÅčģ ą║ą░ą║ ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖą╣, čéą░ą║ ąĖ ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ čüą▓čÅąĘąĖ. ąóąĄą╗ąĄą╝ąĄčéčĆąĖč湥čüą║ąĖąĄ ą┤ą░ąĮąĮčŗąĄ Cisco NetFlow ą╝ąŠąČąĮąŠ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčī ą┤ą╗čÅ ąŠą▒ąĮą░čĆčāąČąĄąĮąĖčÅ ą▒ąŠčéąĮąĄč鹊ą▓. čĆą░čüčüą╗ąĄą┤ąŠą▓ą░ąĮąĖčÅ ąĖąĮčåąĖą┤ąĄąĮč鹊ą▓ ąĖ ą▓čŗą┐ąŠą╗ąĮąĄąĮąĖčÅ ą░čāą┤ąĖčéą░.

ą¤ąŠčüą╗ąĄ ą▓ą║ą╗čÄč湥ąĮąĖčÅ NetFlow ąĮą░ ą║ąŠąĮą║čĆąĄčéąĮąŠą╝ čüąĄč鹥ą▓ąŠą╝ čāčüčéčĆąŠą╣čüčéą▓ąĄ ąĄą│ąŠ č鹥ą╗ąĄą╝ąĄčéčĆąĖč湥čüą║ąĖąĄ ą┤ą░ąĮąĮčŗąĄ ą╝ąŠąČąĮąŠ ą┐čĆąŠčüą╝ą░čéčĆąĖą▓ą░čéčī čü ą┐ąŠą╝ąŠčēčīčÄ ąĖąĮč鹥čĆč乥ą╣čüą░ ą║ąŠą╝ą░ąĮą┤ąĮąŠą╣ čüčéčĆąŠą║ąĖ ąĖą╗ąĖ ą┐ąĄčĆąĄą┤ą░ą▓ą░čéčī ąĮą░ ą▓ąĮąĄčłąĮąĖąĄ čüčĆąĄą┤čüčéą▓ą░ čüą▒ąŠčĆą░ ąĖ ą░ąĮą░ą╗ąĖąĘą░ NetFlow.

Cisco Global Site Selector. Cisco Global Site Selector - čŹč鹊 čāčüčéčĆąŠą╣čüčéą▓ąŠ ą│ą╗ąŠą▒ą░ą╗čīąĮąŠą│ąŠ čĆą░čüą┐čĆąĄą┤ąĄą╗ąĄąĮąĖčÅ ąĮą░ą│čĆčāąĘą║ąĖ, ą║ąŠč鹊čĆąŠąĄ ą╝ąŠąČąĄčé čéą░ą║ąČąĄ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčīčüčÅ ą▓ ą║ą░č湥čüčéą▓ąĄ DNS-čüąĄčĆą▓ąĄčĆą░, ą┐čĆąĄą┤ąŠčüčéą░ą▓ą╗čÅčÄčēąĄą│ąŠ ą╝ą░čüčłčéą░ą▒ąĖčĆčāąĄą╝čŗąĄ čüą╗čāąČą▒čŗ ąĖą╝ąĄąĮ ąĖ ą░ą┤čĆąĄčüą░čåąĖąĖ ą┤ą╗čÅ čüąĄč鹥ą╣ ą┐čĆąĄą┤ą┐čĆąĖčÅčéąĖą╣ ąĖ ąŠą┐ąĄčĆą░č鹊čĆąŠą▓ čüą▓čÅąĘąĖ. ąÆčŗą┐ąŠą╗ąĮčÅčÅ čäčāąĮą║čåąĖąĖ čĆą░čüą┐čĆąĄą┤ąĄą╗ąĄąĮąĖčÅ ąĮą░ą│čĆčāąĘą║ąĖ ąĖą╗ąĖ DNS-čüąĄčĆą▓ąĄčĆą░, ą┤ą░ąĮąĮąŠąĄ čāčüčéčĆąŠą╣čüčéą▓ąŠ ą┐ąŠąĘą▓ąŠą╗čÅąĄčé čüąĮąĖąČą░čéčī ą▓ąŠąĘą┤ąĄą╣čüčéą▓ąĖąĄ DDoS-ą░čéą░ą║ ąĮą░ DNS-čüąĄčĆą▓ąĄčĆ. ąóą░ą║ą░čÅ čäčāąĮą║čåąĖčÅ čüą░ą╝ąŠąĘą░čēąĖčéčŗ ą╝ąŠąČąĄčé ą▒čŗčéčī čĆą░ąĘą▓ąĄčĆąĮčāčéą░ ą┤ą╗čÅ ąŠą▒ąĄčüą┐ąĄč湥ąĮąĖčÅ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą╗čÄą▒ąŠą╣ DNS-ąĖąĮčäčĆą░čüčéčĆčāą║čéčāčĆčŗ, ą▓ą║ą╗čÄčćą░čÄčēąĄą╣ čüą╗čāąČą▒čŗ BIND, ą║ą╗ąĖąĄąĮčéčüą║ąĖąĄ čāčüčéčĆąŠą╣čüčéą▓ą░ ąĮą░ ąŠčüąĮąŠą▓ąĄ ą¤ą× Microsoft, ą░ čéą░ą║ąČąĄ Microsoft Active Directory. Cisco Global Site Selector ąĖčüą┐ąŠą╗čīąĘčāąĄčé čĆčÅą┤ čäčāąĮą║čåąĖą╣ čāąĮąĖą║ą░ą╗čīąĮąŠą╣ ą░čĆčģąĖč鹥ą║čéčāčĆčŗ ą╝ąĮąŠąČąĄčüčéą▓ąĄąĮąĮąŠą╣ ą▓ąĄčĆąĖčäąĖą║ą░čåąĖąĖ, ą┐čĆąĖą╝ąĄąĮčÅąĄą╝čŗčģ ą▓ čāčüčéčĆąŠą╣čüčéą▓ą░čģ ą┐ąŠą┤ą░ą▓ą╗ąĄąĮąĖčÅ DDoS-ą░čéą░ą║ Cisco Guard. Global Site Selector ą▒ą╗ąŠą║ąĖčĆčāąĄčé ą▓čĆąĄą┤ąŠąĮąŠčüąĮčŗą╣ čéčĆą░čäąĖą║, ą┐čĆąŠą┤ąŠą╗ąČą░čÅ ą┐ąĄčĆąĄą┤ą░ą▓ą░čéčī ą╗ąĄą│ąĖčéąĖą╝ąĮčŗą╣ DNS-čéčĆą░čäąĖą║. ąÜ čäčāąĮą║čåąĖčÅą╝ Cisco Global Site Selector ąŠčéąĮąŠčüąĖčéčüčÅ ąŠą│čĆą░ąĮąĖč湥ąĮąĖąĄ čüą║ąŠčĆąŠčüčéąĖ ą┐ąŠč鹊ą║ą░, čäąĖą╗čīčéčĆą░čåąĖčÅ ąĖ ą┐čĆąĄą┤ąŠčéą▓čĆą░čēąĄąĮąĖąĄ ą┐ąŠą┤ą╝ąĄąĮčŗ ą░ą┤čĆąĄčüą░ ąĖčüč鹊čćąĮąĖą║ą░. ąæąŠą╗ąĄąĄ ą┐ąŠą┤čĆąŠą▒ąĮčāčÄ ąĖąĮč乊čĆą╝ą░čåąĖčÄ čüą╝. ąĮą░ čüčéčĆą░ąĮąĖčåąĄ http://www.cisco.com/go/gss ąÆ čéą░ą▒ą╗ąĖčåąĄ 1 ą┐čĆąĖą▓ąŠą┤ąĖčéčüčÅ čüčĆą░ą▓ąĮąĄąĮąĖąĄ ąŠą┐ąĖčüą░ąĮąĮčŗčģ ą▓čŗčłąĄ čĆąĄčłąĄąĮąĖą╣ Cisco.

ąØą░ čüąĄą│ąŠą┤ąĮčÅčłąĮąĖą╣ ą┤ąĄąĮčī ą▒ąŠčéąĮąĄčéčŗ ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅčÄčé ąĮą░ąĖą▒ąŠą╗ąĄąĄ ąŠą┐ą░čüąĮčāčÄ čāą│čĆąŠąĘčā ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ ą▓ ąśąĮč鹥čĆąĮąĄč鹥. ąæąŠčéąĮąĄčéčŗ ąĖčüą┐ąŠą╗čīąĘčāčÄčé ą╝ąĮąŠąČąĄčüčéą▓ąŠ ą▓ąĄą║č鹊čĆąŠą▓ ąĘą░čĆą░ąČąĄąĮąĖčÅ ąĖ ą░čéą░ą║, ą┐ąŠčŹč鹊ą╝čā ą┐čĆąĖą╝ąĄąĮąĄąĮąĖąĄ ąŠą┤ąĮąŠą╣ č鹥čģąĮąŠą╗ąŠą│ąĖąĖ ąĮąĄ ą╝ąŠąČąĄčé ąŠą▒ąĄčüą┐ąĄčćąĖčéčī ąĘą░čēąĖčéčā ąŠčé ą▓čüąĄčģ ąĖčüčģąŠą┤čÅčēąĖčģ ąŠčé ąĮąĖčģ čāą│čĆąŠąĘ. Cisco čÅą▓ą╗čÅąĄčéčüčÅ ąĄą┤ąĖąĮčüčéą▓ąĄąĮąĮąŠą╣ ą║ąŠą╝ą┐ą░ąĮąĖąĄą╣ ą▓ ąŠčéčĆą░čüą╗ąĖ ąĖąĮč乊čĆą╝ą░čåąĖąŠąĮąĮąŠą╣ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéąĖ, ą┐čĆąĄą┤ą╗ą░ą│ą░čÄčēąĄą╣ čüą░ą╝čŗą╣ ą┐ąŠą╗ąĮčŗą╣ ąĮą░ą▒ąŠčĆ ą┐čĆąŠą┤čāą║č鹊ą▓ ą┤ą╗čÅ ąĘą░čēąĖčéčŗ ąŠčé ą░čéą░ą║ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ ą▒ąŠčéąĮąĄč鹊ą▓.

[ąĪčüčŗą╗ą║ąĖ]

1. IronPort site:cisco.com. |

ąÜąŠą╝ą╝ąĄąĮčéą░čĆąĖąĖ

RSS ą╗ąĄąĮčéą░ ą║ąŠą╝ą╝ąĄąĮčéą░čĆąĖąĄą▓ čŹč鹊ą╣ ąĘą░ą┐ąĖčüąĖ