|

NPort 5610, ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖč鹥ą╗čī Moxa [1] (ą┤ą░ą╗ąĄąĄ ą┐čĆąŠčüč鹊 NPort) ą┐čĆąĄą┤čüčéą░ą▓ą╗čÅąĄčé čüąŠą▒ąŠą╣ ą┐čĆąĄąŠą▒čĆą░ąĘąŠą▓ą░č鹥ą╗čī ąĖąĘ RS232 ą▓ IP, ą┐ąŠąĘą▓ąŠą╗čÅčÄčēąĖą╣ ą┐ąŠą┤ą║ą╗čÄčćą░čéčī čāčüčéčĆąŠą╣čüčéą▓ą░ Cisco (ąĖą╗ąĖ ą┤čĆčāą│ąĖąĄ čāčüčéčĆąŠą╣čüčéą▓ą░ čü ą║ąŠąĮčüąŠą╗čīąĮčŗą╝ ą┐ąŠčĆč鹊ą╝ čāą┐čĆą░ą▓ą╗ąĄąĮąĖčÅ) č湥čĆąĄąĘ RS232-ą┐ąŠčĆčé ą║ ą╗ąŠą║ą░ą╗čīąĮąŠą╣ čüąĄčéąĖ.

NPort ąĖą╝ąĄąĄčé 16 ąĖąĮč鹥čĆč乥ą╣čüąŠą▓ RS232 ąĖ ąŠą┤ąĖąĮ ąĖąĮč鹥čĆč乥ą╣čü Ethernet. ąÆąŠčé čĆąĄąĘčāą╗čīčéą░čé čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÅ NPort ą┐ąŠ čüąĄčéąĖ (ą┐ąŠą║ą░ąĘčŗą▓ą░ąĄčé ą┐ąŠčĆčéčŗ, ą║ąŠąĮčäąĖą│čāčĆąĖčĆąŠą▓ą░ąĮąĮčŗąĄ ą┐ąŠ čāą╝ąŠą╗čćą░ąĮąĖčÄ ąĮą░ ąĘą░ą▓ąŠą┤ąĄ):

[root]# nmap -sS -p1-65535 aaa.bbb.ccc.ddd

Starting nmap 3.55 ( http://www.insecure.org/nmap/ ) at 2006-03-09 13:15 MSK

Interesting ports on aaa.bbb.ccc.ddd:

(The 65500 ports scanned but not shown below are in state: closed)

PORT STATE SERVICE

23/tcp open telnet

80/tcp open http

966/tcp open unknown

967/tcp open unknown

968/tcp open unknown

969/tcp open unknown

970/tcp open unknown

971/tcp open unknown

972/tcp open unknown

973/tcp open unknown

974/tcp open unknown

975/tcp open securenetpro-sensor

976/tcp open unknown

977/tcp open unknown

978/tcp open unknown

979/tcp open unknown

980/tcp open unknown

981/tcp open unknown

4001/tcp open unknown

4002/tcp open unknown

4003/tcp open unknown

4004/tcp open unknown

4005/tcp open unknown

4006/tcp open unknown

4007/tcp open unknown

4008/tcp open netcheque

4009/tcp open unknown

4010/tcp open unknown

4011/tcp open unknown

4012/tcp open unknown

4013/tcp open unknown

4014/tcp open unknown

4015/tcp open unknown

4016/tcp open unknown

4900/tcp open unknown

MAC Address: 00:90:E8:0A:51:8C (Moxa Technologies)

Nmap run completed -- 1 IP address (1 host up) scanned in 102.054 seconds

ą¤ąŠčĆčé 23 ąĖ 80 - čāą┐čĆą░ą▓ą╗ąĄąĮąĖąĄ čüą░ą╝ąĖą╝ NPort č湥čĆąĄąĘ ą║ąŠą╝ą░ąĮą┤ąĮčāčÄ čüčéčĆąŠą║čā ąĖ HTTP-ąĖąĮč鹥čĆč乥ą╣čü čüąŠąŠčéą▓ąĄčéčüčéą▓ąĄąĮąĮąŠ. 966..981 ą┐ąŠčĆčéčŗ ą┤ą╗čÅ ąĮąĄą║ąŠą╣ IP-Serial Lib (ą▓čüą║ąŠą╗čīąĘčī čāą┐ąŠą╝ąĖąĮą░ąĄčéčüčÅ ą▓ ą╝ą░ąĮčāą░ą╗ąĄ NPort; ą┐ąŠą┤ąŠąĘčĆąĄą▓ą░čÄ, čćč鹊 čŹč鹊 ą┤ą╗čÅ ą║ą░ą║ąŠą│ąŠ-č鹊 čüą┐ąĄčåąĖą░ą╗čīąĮąŠą│ąŠ ą¤ą×). ą¤ąŠčĆčéčŗ 4001..4016 ą┤ą╗čÅ ą┐ąŠą┤ą║ą╗čÄč湥ąĮąĖčÅ ą║ čüąŠąŠčéą▓ąĄčéčüčéą▓čāčÄčēąĄą╝čā ą║ą░ąĮą░ą╗čā RS232 (1..16). ą¤ąŠčĆčé 4900 ąĮąĄą┐ąŠąĮčÅčéąĮąŠ ą┤ą╗čÅ č湥ą│ąŠ. ąÆąŠčé čĆąĄąĘčāą╗čīčéą░čé čüą║ą░ąĮąĖčĆąŠą▓ą░ąĮąĖčÅ NPort ą┐ąŠ UDP:

[root]# nmap -sU -p1-65535 aaa.bbb.ccc.ddd

Starting nmap 3.55 ( http://www.insecure.org/nmap/ ) at 2006-03-09 16:00 MSK

Interesting ports on 10.50.100.78:

(The 65529 ports scanned but not shown below are in state: closed)

PORT STATE SERVICE

68/udp open dhcpclient

123/udp open ntp

161/udp open snmp

949/udp open unknown

1025/udp open blackjack

4800/udp open unknown

MAC Address: 00:90:E8:0A:51:8C (Moxa Technologies)

Nmap run completed -- 1 IP address (1 host up) scanned in 73.043 seconds

ąśčüą┐ąŠą╗čīąĘčāąĄčéčüčÅ NPort ą┐čĆąŠčüč鹊 - ą┐ąŠ čāą╝ąŠą╗čćą░ąĮąĖčÄ čĆą░ą▒ąŠčéą░ąĄčé čüąĄčĆą▓ąĄčĆ ąĮą░ IP, ą┐čĆąĖčüą▓ąŠąĄąĮąĮąŠą╝čā NPort, ąĮą░ ą┐ąŠčĆčéą░čģ 4001..4016 ą╝ąŠą│čāčé ą┐ąŠą┤ą║ą╗čÄčćą░čéčīčüčÅ ą║ą╗ąĖąĄąĮčéčŗ telnet. ąóąŠ, čćč鹊 ą▓ą▓ąŠą┤ąĖčéčüčÅ ą▓ ą║ąŠąĮčüąŠą╗ąĖ telnet, ą┐ąĄčĆąĄą┤ą░čæčéčüčÅ ąĮą░ą┐čĆčÅą╝čāčÄ ą▓ čüąŠąŠčéą▓ąĄčéčüčéą▓čāčÄčēąĖą╣ ą║ą░ąĮą░ą╗ RS232 (1..16), ą░ č鹊, čćč鹊 ą┐čĆąĖąĮąĖą╝ą░ąĄčéčüčÅ - ą▓čŗą▓ąŠą┤ąĖčéčüčÅ ąĮą░ ą║ąŠąĮčüąŠą╗čī. ą¦č鹊ą▒čŗ ąĮąŠčĆą╝ą░ą╗čīąĮąŠ čĆą░ą▒ąŠčéą░ą╗ SecureCRT ą▓ čéą░ą║ąŠą╝ čĆąĄąČąĖą╝ąĄ, ąĮčāąČąĮąŠ ą▓ čüą▓ąŠą╣čüčéą▓ą░čģ čüąĄčüčüąĖąĖ (Options\Session Options...\Connection\Telnet) ą┐ąŠčüčéą░ą▓ąĖčéčī ą│ą░ą╗ąŠčćą║čā "Force character at a time mode". ąĢčüą╗ąĖ čŹč鹊ą│ąŠ ąĮąĄ čüą┤ąĄą╗ą░čéčī, č鹊 ąĮąĄ ąŠč鹊ą▒čĆą░ąČą░ąĄčéčüčÅ ą┐čĆąĄą┤ą╗ąŠąČąĄąĮąĖąĄ ą┐čĆąŠą║čĆčāčéą║ąĖ --More--, ąĖ ą┐čĆąŠą║čĆčāčéą║ą░ ą▒ąŠą╗čīčłąŠą│ąŠ ąŠą▒čŖčæą╝ą░ č鹥čüčéą░ ą┐čĆąŠčüč鹊 ą┐čĆąĄčĆčŗą▓ą░ąĄčéčüčÅ.

ąöą╗čÅ čĆą░ą▒ąŠčéčŗ čü čåąĖčüą║ą░ą╝ąĖ ą┐ąŠčĆčéčŗ NPort ą┤ąŠą╗ąČąĮčŗ ą▒čŗčéčī čüą║ąŠąĮčäąĖą│čāčĆąĖčĆąŠą▓ą░ąĮčŗ čüąŠ čüą╗ąĄą┤čāčÄčēąĖą╝ąĖ ą┐ą░čĆą░ą╝ąĄčéčĆą░ą╝ąĖ:

|

Baud rate

|

Data bits

|

Stop bits

|

Parity

|

FIFO

|

Flow ctrl

|

|

9600

|

8

|

1

|

None

|

Enable

|

None

|

|

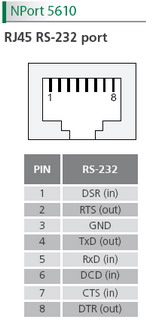

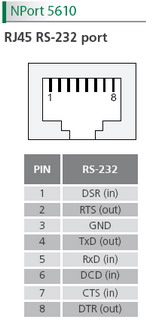

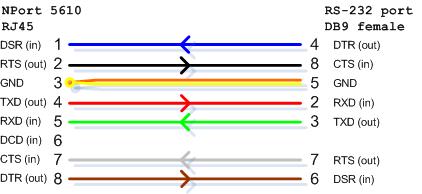

ąØą░ą┐ąŠčüą╗ąĄą┤ąŠą║ ą┐čĆąĖą▓ąŠąČčā čåąŠą║ąŠą╗ąĄą▓ą║čā RS232-ą┐ąŠčĆčéą░ NPort (čā ą╝ąŠą┤ąĄą╗ąĖ NPort 5610 ąĖčģ 16 čłčé.), ąĮą░čģąŠą┤čÅčēąĄą│ąŠčüčÅ ąĮą░ ąĘą░ą┤ąĮąĄą╣ čüč鹥ąĮą║ąĄ, ąĖ ą║ą░ą▒ąĄą╗ąĄą╣, ą║ąŠč鹊čĆčŗą╝ čŹč鹊čé ą┐ąŠčĆčé ą╝ąŠąČąĮąŠ ą┐ąŠą┤čüąŠąĄą┤ąĖąĮąĖčéčī ą║ ą║ąŠąĮčüąŠą╗ąĖ Cisco ąĖ ą║ ąŠą▒čŗčćąĮąŠą╝čā RS-232 ą┐ąŠčĆčéčā ą║ąŠą╝ą┐čīčÄč鹥čĆą░ (DB9 male).

|

|

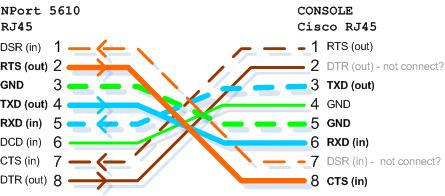

ą”ąŠą║ąŠą╗ąĄą▓ą║ą░ ą║ą░ą▒ąĄą╗čÅ RJ45 - RJ45 (ą┤ą╗čÅ ą┐ąŠą┤ą║ą╗čÄč湥ąĮąĖčÅ Cisco).

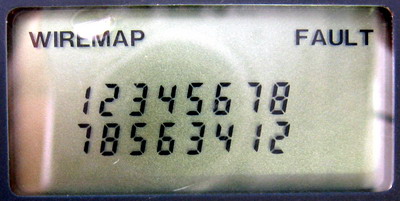

ąÆą╝ąĄčüč鹊 ą║ą░ą▒ąĄą╗čÅ ą▓ąĘčÅčé ąŠą▒čŗčćąĮčŗą╣ ą┐ą░čéčć-ą║ąŠčĆą┤, ąĖ ą┐ąĄčĆąĄąŠą▒ąČą░čé čü ąŠą┤ąĮąŠą╣ čüč鹊čĆąŠąĮčŗ. ąóąŠą╗čüčéčŗą╝ąĖ ą╗ąĖąĮąĖčÅą╝ąĖ ąĖ ąĮą░ą┤ą┐ąĖčüčÅą╝ąĖ ą┐ąŠą║ą░ąĘą░ąĮčŗ ąŠą▒čÅąĘą░č鹥ą╗čīąĮčŗąĄ čüąĖą│ąĮą░ą╗čŗ. ą×čüčéą░ą╗čīąĮčŗąĄ ą┐čĆąŠą▓ąŠą┤ą░ ąĮčāąČąĮčŗ, čćč鹊ą▒čŗ ą║ą░ą▒ąĄą╗čī ą▒čŗą╗ "ąĘąĄčĆą║ą░ą╗čīąĮčŗą╣" - ąĄą│ąŠ ą╝ąŠąČąĮąŠ ą▒čāą┤ąĄčé ą┐ąŠą┤ą║ą╗čÄčćąĖčéčī ą╗čÄą▒čŗą╝ ą║ąŠąĮčåąŠą╝.

|

ąÆąŠčé čćč鹊 ą┤ąŠą╗ąČąĄąĮ ą┐ąŠą║ą░ąĘčŗą▓ą░čéčī ąĮą░ čéą░ą║ąŠą╝ ą║ą░ą▒ąĄą╗ąĄ č鹥čüč鹥čĆ:

|

|

ą”ąŠą║ąŠą╗ąĄą▓ą║ą░ ą║ą░ą▒ąĄą╗čÅ RJ45 - DB9 female (ą┤ą╗čÅ ą┐ąŠą┤ą║ą╗čÄč湥ąĮąĖčÅ ą║ąŠą╝ą┐čīčÄč鹥čĆą░).

ąÜą░ą▒ąĄą╗čī ą▓ąĘčÅčé ąŠą▒čŗčćąĮčŗą╣ ą║ąŠąĮčüąŠą╗čīąĮčŗą╣ Cisco, ąĖ ą┐ąĄčĆąĄąŠą▒ąČą░čé RJ45.

|

[ąĪčüčŗą╗ą║ąĖ]

1. Moxa - Device Networking for Industry. |